Prima di mostrare come creare le Group Policy è bene chiarire e approfondire alcuni concetti basilari.

Le Group Policy vengono configurate e distribuite dagli amministratori di dominio mediante la creazione di oggetti Criteri di gruppo(Group Policy Object o GPO). Gli oggetti Criteri di gruppo sono container per gruppi di impostazioni (policy settings) che possono essere applicate agli account utente, agli account computer o ad entrambi attraverso Active Directory. Tali oggetti vengono creati utilizzando l'Editor Gestione Criteri di gruppo (GPME) che viene invocato quando si modifica un GPO all'interno dello strumento Gestione Criteri di gruppo (GPMC).

Contrariamente a quanto possa far credere il nome, gli oggetti Criteri di gruppo non sono affatto orientati al gruppo: non è possibile applicarli direttamente ai gruppi. Possono essere applicati a livello locale, a siti, ai domini e alle UO (Microsoft li abbrevia con LSDOU: Locale, Sito, Dominio, OU) all'interno di una data foresta. L'assegnazione delle policy viene anche chiamata linking.

Il rapporto tra GPO e LSDOU può essere del tipo molti a uno (ad es. più GPO assegnati ad un sola UO) o di uno a molti (ad es. una sola GPO assegnata a più UO). Quando viene assegnato un oggetto Group Policy ad un'unità organizzativa questo agisce su tutti gli account in essa contenuti e sulle UO sottostanti.

Affermare che i Criteri di Gruppo/GPO vengono memorizzati all'interno di Active Directory non è del tutto corretto. Gli oggetti Criteri di gruppo vengono memorizzati in due posti distinti: all'interno di un container di Group Policy (Group Policy Container o GPC) e all'interno di un Group Policy Template (GPT). Il GPC è memorizzato all'interno del database Active Directory e contiene informazioni sulla proprietà, versione, stato e una lista dei componenti. Il GPT, invece, viene conservato all'interno della cartella Windows\SYSVOL\sysvol\<Nome del dominio>\Policies\GUID\ dove GUID rappresenta il Global Unique Identifier dell'oggetto Criteri di gruppo. Tale cartella contiene impostazioni amministrative, impostazioni di sicurezza, informazioni sulle applicazioni disponibili, impostazioni del registro di sistema, script e altro.

Anche se una Group Policy può contenere numerose impostazioni è buona norma configurarne solo un numero ristretto. Le Group Policy sono cumulative e supportano l'ereditarietà (possono essere ereditate dai container superiori in Active Directory). Le policy vengono applicate in background. Generalmente il computer effettua un refresh delle policy ogni 90 minuti ma è possible forzarne la sincronizzazione tramite il comando gpupdate /force dal Prompt dei comandi. I domain controller, a differenza dei normali computer, eseguono il refresh delle Group Policy ogni 5 minuti. Un eccezione alla regola viene fatta per le policy che includono il reindirizzamento di cartelle, l'installazione del software, l'applicazione di script, impostazioni Stampanti e dischi di rete mappati. Tali policy, infatti, vengono applicate solo al logon dell'utente (per gli account utente) o all'avvio del sistema (per gli account computer).

Le Group Policy vengono replicate automaticamente. L'Active Directory viene replicato utilizzando AD Replication (controllato da Knowledge Consistency Checker e Intersite Topology Generator) ed è controllato dal servizio File Replication o dal servizio Distributed File Replication.

Le impostazioni specificate all'interno di un oggetto Group Policy vengono scritte all'interno del registro di sistema e vengono eliminate quando l'impostazione della policy viene eliminata o l'oggetto Group Policy viene cancellato. Tale comportamento previene l'effetto "tattooing", un tempo presente, che costringeva gli amministratori a creare un nuovo GPO per annullare le impostazioni di un GPO cancellato.

Creare una Group Policy che mappa una cartella condivisa

Di seguito vengono mostrati i passaggi per creare una Group Policy che esegue il mapping di una cartella condivisa assegnando una specifica lettera di unità.- Da Server Manager cliccare su Strumenti e selezionare Gestione Criteri di gruppo (Group policy management).

FIG 1 - Windows Server 2019, Server Manager - Espandere la foresta cliccando su mycompany.local.

- Cliccare con il tasto destro del mouse sul nome della foresta (mycompany.local) e selezionare Crea un oggetto Criteri di gruppo in questo dominio e crea qui un collegamento. In questo modo andremo a creare un'oggetto Criteri di gruppo che verrà applicato all'intero dominio. Le policy applicate al dominio agiscono su tutte le unità organizzative mentre quelle applicate ad un'unità organizzativa agiscono esclusivamente su quest'ultima e su quelle sottostanti.

FIG 2 - Windows Server 2019, Gestione Criteri di gruppo - Assegnare un nome all'oggetto Criteri di gruppo (ad es. Mapping Cartella Condivisa) e cliccare su OK.

FIG 3 - Windows Server 2019, Nuovo oggetto Criteri d gruppo - Cliccare con il tasto destro del mouse sull'oggetto Criteri di gruppo appena creato e selezionare Modifica.

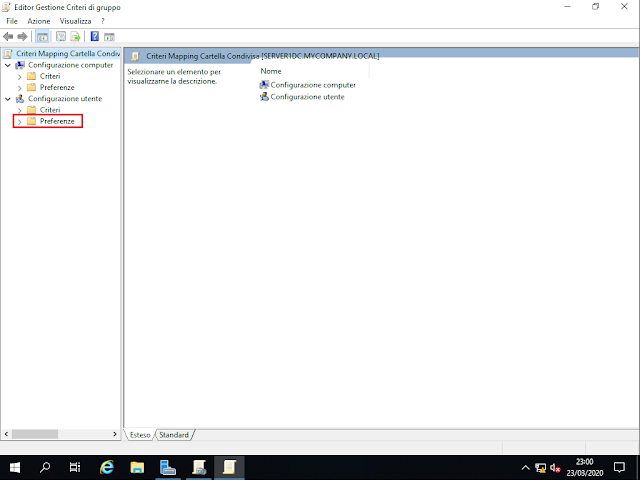

FIG 4 - Windows Server 2019, Modifica oggetto Criteri di gruppo - Nell'Editor Gestione Criteri di gruppo notiamo la separazione tra due sezioni: Configurazione computer e Configurazione utente. Ambedue, sul sistema operativo a cui vengono applicate, agiscono sul registro di sistema. Come già accennato, le policy possono essere applicate ai computer, agli utenti o ad entrambi. In questo articolo la policy che andremo a creare verrà applicata agli account utente. Ciò significa che la policy verrà applicata nel momento in cui l'utente effettuerà il logon su una qualsiasi postazione del dominio. All'interno di Configurazione utente cliccare su Preferenze per espanderla.

FIG 5 - Editor Gestione Criteri di gruppo, Configurazione utente - Cliccare su Impostazioni di Windows quindi su Mapping unità.

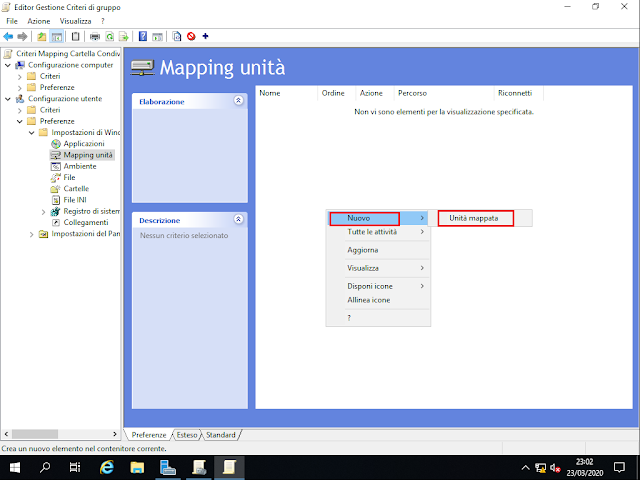

FIG 6 - Editor Gestione Criteri di gruppo, Configurazione utente, Preferenze - Cliccare, con il tasto destro del mouse, su una parte vuota sul lato destro della finestra e, dal menu contestuale, selezionare Nuovo e successivamente su Unità mappata.

FIG 7 - Editor Gestione Criteri di gruppo, Mapping unità - Nel campo Azione è necessario specificare cosa andrà a fare la Group policy. Selezionare Aggiorna in modo che la cartella verrà sempre mappata. All'interno della casella Percorso indicare il path della cartella da mappare (ad es. \\SERVER1DC\Cartella condivisa che abbiamo creato nell'articolo Windows Server 2019: Mappare automaticamente una cartella condivisa).

FIG 8 - Mapping unità, Nuove proprietà unità - Selezionare l'opzione Riconnetti, in questo modo la cartella verrà riconnessa non appena disponibile.

- In Etichetta specificare il nome con cui si intende mappare la cartella (ad es. Share1).

- Alla cartella mappata possiamo assegnare la prima lettera disponibile o, attivando l'opzione Usa, specificare una precisa lettera di unità. In questo esempio attiviamo l'opzione Usa, selezioniamo la lettera P: e clicchiamo su OK.

FIG 9 - Mapping unità, Nuove proprietà unità - Chiudere la finestra.

- Spostarsi su una postazione appartenente al dominio e verificare, dopo il logon, che la group policy appena creata funziona e che la cartella condivisa sia stata mappata con la lettera di unità specificata. Possiamo forzare l'applicazione delle group policy tramite il comando gpupdate /force eseguito dal Prompt dei comandi della workstation.

FIG 10 - Unità mappata dopo il logon su una workstation del dominio