chrome://dino

Il trucco funziona sia sulla versione desktop che su quella mobile del browser di Google.

Il payload che mostrerò in questo articolo consente di disattivare il firewall di Windows.

|

| FIG 1 - Digispark Kickstarter |

ATTENZIONE:

Danneggiare/violare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.

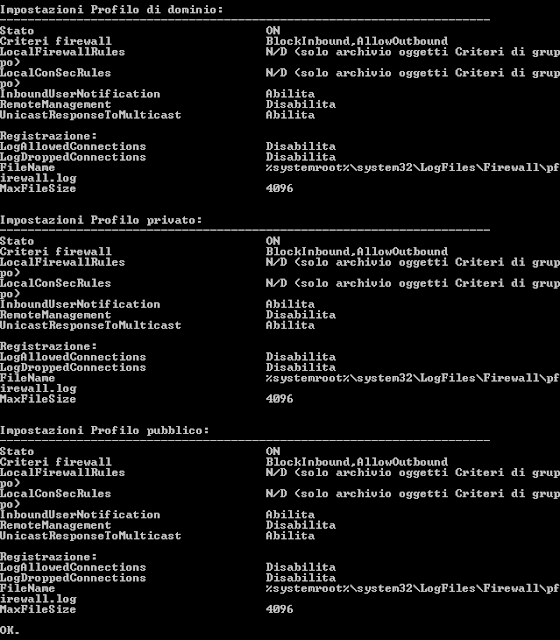

Windows Firewall è composto da tre profili diversi (dominio, privato e pubblico) ciascuno con le proprie regole/impostazioni.

L'output sarà analogo a quello mostrato in FIG 2 in cui tutti e tre profili sono attivi (ON). Dopo l'esecuzione del nostro payload lo stato dei tre profili sarà OFF.

|

| FIG 2 - Windows Firewall, Stato Profili |

Il codice del payload è il seguente.

|

| FIG 3 - Digispark, Disattiva profili di Windows Firewall |

Avviando Esplora file in Windows 10, per default, viene aperta la cartella Accesso rapido che visualizza le ultime cartelle/file utilizzati. Qualcuno può trovare più utile che Esplora file visualizzasse direttamente la cartella Questo PC per navigare all'interno dei dispositivi e delle cartelle presenti sul PC. Per modificare l'impostazione di Esplora file è possibile agire sia tramite GUI che tramite registro di sistema.

|

| FIG 1 - Windows 10, Esplora file |

|

| FIG 2 - Esplora file, Opzioni cartella |

|

| FIG 3 - Regedit, LaunchTo |

I canali sono diventati una delle funzionalità principali di Telegram: si tratta di uno strumento utile per diffondere messaggi ad un ampio pubblico e consentono un numero illimitato di membri.

|

| FIG 1 - Telegram |

Su Telegram ci sono canali molto interessanti che trattano un'ampia gamma di argomenti. Per visualizzare un canale Telegram senza essere registrati al servizio (e quindi senza disporre di un account) basta utilizzare un qualsiasi browser e modificare l'indirizzo del canale aggiungendo /s dopo https://t.me

Ad esempio:

Per visualizzare il mio canale Telegram https://t.me/freelearningit basta modificare l'indirizzo in https://t.me/s/freelearningit e aprire quest'ultimo in un qualsiasi browser.

|

| FIG 2 - Accesso al canale Telegram da browser |

Per bloccare la pubblicità visualizzata durante la navigazione sul Web generalmente si utilizzano strumenti di terze parti (chiamati Ad-blocker) come uBlock Origin o AdBlock. Quando non è possibile utilizzare tali tool si può tentare con un semplice trucchetto: aggiungere un punto (.) alla fine del nome del dominio del sito in cui si intende bloccare la pubblicità. Ad esempio, per la visualizzazione di un video di Youtube come https://www.youtube.com/watch?v=f8OHybVhQwc senza il videomessaggio pubblicitario, bisognerà modificare l'indirizzo in https://www.youtube.com./watch?v=f8OHybVhQwc (da notare il punto dopo youtube.com).

Il domino scritto con il punto finale è un Fully Qualified Domain Name (abbreviato in FQDN, nome di dominio non ambiguo) che identifica la posizione assoluta di un nodo all'interno della gerarchia dell’albero DNS. Il codice sorgente di molte pagine contenenti pubblicità non funziona correttamente quando si utilizza tale formato nel nome del dominio e di conseguenza la pubblicità non viene mostrata. Il trucco funziona anche per evitare alcuni paywall (l'accesso a pagamento ai contenuti di un sito Internet) come quelli utilizzati sui siti di diverse testate giornalistiche come il New York Times. I risultati possono essere variabili a seconda del browser. Alcuni browser, come Internet Explorer e vecchie versioni di Edge, visualizzano un messaggio che segnala il sito come pericoloso in quanto alcuni certificati utilizzati per instaurare la connessione SSL non riconoscono la variante del dominio scritta in formato FQDN. In realtà la versione dell'indirizzo in formato FQDN non è più pericolosa di quella tradizionale. Il trucco non è efficace su tutte le pagine Web e gli sviluppatori di siti web stanno già provvedendo a porre rimedio a questa "anomalia" ma, in ogni caso, vale comunque la pena tentare soprattutto quando non è possibile modificare la configurazione del sistema o installare componenti di terze parti.

|

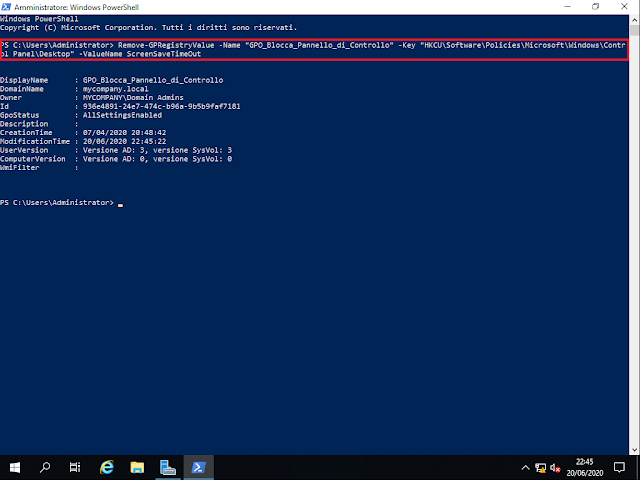

| FIG 2 - Rimuovere Criterio del registro di sistema |

Il payload oggetto di questo articolo relativo alle Rubber Ducky realizzate con schede Digispark non fa altro che visualizzare una finta schermata di aggiornamento del sistema operativo. Sul sito https://fakeupdate.net/ sono presenti schermate di aggiornamento di diversi sistemi operativi. In questo caso, dovendo simulare una schermata di aggiornamento relativa a Windows 10, la scelta è ricaduta su https://fakeupdate.net/win10ue/.

|

| FIG 1 - Digispark Kickstarter |

ATTENZIONE:

Danneggiare/violare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.