Il cmdlet Enable-BitLocker permette l'abilitazione di BitLocker Drive Encryption per uno specifico volume.

Per abilitare la crittografia tramite BitLocker, è necessario indicare un volume, l'eventuale metodo di crittografia desiderato e la protezione della chiave. Il volume può essere specificato tramite la lettera dell'unità o specificando un oggetto volume BitLocker. Per quanto riguarda il metodo di crittografia, è possibile scegliere tra gli algoritmi Advanced Encryption Standard (AES) AES-128 o AES-256, oppure utilizzare la crittografia hardware se supportata dall'hardware del disco. BitLocker usa un protettore di chiavi per cifrare la chiave di crittografia del volume. Quando un utente accede a un'unità crittografata con BitLocker, come all'avvio del computer, BitLocker richiede il relativo protettore di chiave che può essere, per esempio, un PIN richiesto all'utente oppure un'unità USB contenente la chiave. BitLocker decifra la chiave di crittografia e la usa per leggere i dati dall'unità. Per la protezione della chiave può essere utilizzato uno dei seguenti metodi o una loro combinazione:

- Trusted Platform Module (TPM). BitLocker usa il TPM del computer per proteggere la chiave di crittografia. Gli utenti potranno accedere all'unità crittografata finché è collegata alla scheda di sistema che ospita il TPM e l'integrità dell'avvio del sistema è intatta. In generale, le protezioni basate sul TPM possono essere associate solo a un volume del sistema operativo.

- TPM e numero di identificazione personale (PIN). BitLocker usa una combinazione di TPM e un PIN fornito dall'utente. Un PIN è composto da quattro a venti caratteri (numeri, simboli, lettere, spazi).

- TPM, PIN e chiave di avvio. BitLocker utilizza una combinazione di TPM, un PIN fornito dall'utente e un input da un dispositivo di memoria USB che contiene una chiave esterna.

- TPM e chiave d'avvio. BitLocker usa una combinazione di TPM e input da un dispositivo di memoria USB.

- Chiave d'avvio. BitLocker usa l'input da un dispositivo di memoria USB che contiene la chiave esterna.

- Password. BitLocker usa una password.

- Chiave di recupero. BitLocker usa una chiave di recupero memorizzata come file specificato.

- Password di recupero. BitLocker usa una password di recupero.

- Account Active Directory Domain Services (AD DS). BitLocker usa l'autenticazione del dominio.

Per aggiungere un nuovo protettore dopo aver abilitato la crittografia del volume è possibile utilizzare il cmdlet Add-BitLockerKeyProtector.

Per un protettore di password o chiave pin si può creare un stringa sicura tramite l'utilizzo del cmdlet ConvertTo-SecureString. Le stringhe sicure possono essere utilizzate all'interno di script mantenendo la riservatezza delle password.

Il cmdlet Enable-BitLocker restituisce un oggetto volume BitLocker. Se viene impostata la password di recupero come protezione della chiave ma non viene esplicitamente specificata, questo cmdlet provvederà a generarne una in maniera casuale di 48 cifre. Il cmdlet memorizza la password come campo RecoveryPassword dell'attributo KeyProtector dell'oggetto volume BitLocker.

Se viene utilizzata la chiave di avvio o la chiave di recupero come parte del protettore di chiavi, è opportuno fornire un percorso in cui memorizzare la chiave. In questo caso il cmdlet memorizzerà il nome del file che contiene la chiave nel campo KeyFileName del campo KeyProtector nell'oggetto volume BitLocker.

Se si usa il cmdlet Enable-BitLocker su un volume crittografato o su un volume con crittografia in corso, esso non compie alcuna azione. Se il cmdlet viene utilizzato su un'unità che ha la crittografia in pausa, riprende la crittografia sul volume.

Per impostazione predefinita, questo cmdlet cripta l'intera unità. Per crittografare solo lo spazio usato nel disco è necessario specificare il parametro UsedSpaceOnly. Questa opzione può ridurre significativamente il tempo di crittografia.

È una pratica comune aggiungere una password di recupero a un volume del sistema operativo utilizzando il cmdlet Add-BitLockerKeyProtector, salvare la password di recupero utilizzando il cmdlet Backup-BitLockerKeyProtector, e infine abilitare BitLocker per l'unità. Questa procedura assicura un'opzione di recupero.

Sintassi

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-PasswordProtector]

[[-Password] <SecureString>]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-RecoveryPasswordProtector]

[[-RecoveryPassword] <String>]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-StartupKeyProtector]

[-StartupKeyPath] <String>

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-StartupKeyPath] <String>

[-TpmAndStartupKeyProtector]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-StartupKeyPath] <String>

[-TpmAndPinAndStartupKeyProtector]

[[-Pin] <SecureString>]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-AdAccountOrGroupProtector]

[-Service]

[-AdAccountOrGroup] <String>

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[[-Pin] <SecureString>]

[-TpmAndPinProtector]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-TpmProtector]

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Enable-BitLocker

[-MountPoint] <String[]>

[-EncryptionMethod <BitLockerVolumeEncryptionMethodOnEnable>]

[-HardwareEncryption]

[-SkipHardwareTest]

[-UsedSpaceOnly]

[-RecoveryKeyProtector]

[-RecoveryKeyPath] <String>

[-WhatIf]

[-Confirm]

[<CommonParameters>]

Parametri

-AdAccountOrGroup

Specifica un account usando il formato Domain\User. Questo cmdlet aggiunge l'account specificato come key protector per la chiave di crittografia del volume.

-AdAccountOrGroupProtector

Indica che BitLocker usa un account AD DS come protezione per la chiave di crittografia del volume.

-Confirm

Chiede conferma prima di eseguire il cmdlet.

-EncryptionMethod

Permette di specificare un metodo di crittografia da utilizzare. I valori accettabili per questo parametro sono:

-HardwareEncryption

Indica che il volume utilizza la crittografia hardware.

-MountPoint

Specifica un array di lettere di unità o di oggetti volume BitLocker. Questo cmdlet abilita la protezione per i volumi specificati. Per ottenere un oggetto volume BitLocker viene utilizzato il cmdlet Get-BitLockerVolume.

-Password

Specifica un oggetto secure string che contiene una password. La password specificata funge da protezione per la chiave di crittografia del volume.

-PasswordProtector

Indica che BitLocker usa una password come protezione per la chiave di crittografia del volume.

-Pin

Specifica un oggetto stringa sicura che contiene un PIN. BitLocker usa il PIN specificato, con altri dati, come protezione per la chiave di crittografia del volume.

-RecoveryKeyPath

Specifica il percorso di una cartella. Questo parametro aggiunge una chiave di recupero generata casualmente come protezione per la chiave di crittografia del volume e la memorizza nel percorso specificato.

-RecoveryKeyProtector

Indica che BitLocker usa una chiave di recupero come protezione per la chiave di crittografia del volume.

-RecoveryPassword

Specifica una password di recupero. Se tale parametro non viene specificato ma viene incluso il parametro RecoveryPasswordProtector, il cmdlet crea una password casuale. É possibile inserire una password di 48 cifre. La password specificata o creata funge da protezione per la chiave di crittografia del volume.

-RecoveryPasswordProtector

Indica che BitLocker utilizza una password di recupero come protezione per la chiave di crittografia del volume.

-Service

Indica che l'account di sistema di questo computer sblocca il volume cifrato.

-SkipHardwareTest

Indica che BitLocker non esegue un test dell'hardware prima di iniziare la crittografia. BitLocker usa un test dell'hardware come una prova generale per assicurarsi che tutti i protettori di chiavi siano impostati correttamente e che il computer possa partire senza problemi.

-StartupKeyPath

Specifica un percorso per una chiave di avvio. La chiave memorizzata nel percorso specificato funge da protezione per la chiave di crittografia del volume.

-StartupKeyProtector

Indica che BitLocker usa una chiave di avvio come protezione per la chiave di crittografia del volume.

-TpmAndPinAndStartupKeyProtector

Indica che BitLocker usa una combinazione di TPM, un PIN e una chiave di avvio come protezione per la chiave di crittografia del volume.

-TpmAndPinProtector

Indica che BitLocker usa una combinazione di TPM e un PIN come protezione per la chiave di crittografia del volume.

-TpmAndStartupKeyProtector

Indica che BitLocker usa una combinazione di TPM e una chiave di avvio come protezione per la chiave di crittografia del volume

-TpmProtector

Indica che BitLocker usa il TPM come protezione per la chiave di crittografia del volume.

-UsedSpaceOnly

Indica che BitLocker cripta esclusivamente lo spazio utilizzato del volume.

-WhatIf

Mostra cosa accadrebbe se il cmdlet venisse eseguito. Il cmdlet non viene eseguito.

Esempi

Esempio 1

Enable-BitLocker -MountPoint "E:" -EncryptionMethod Aes128 -RecoveryKeyPath "C:\Temp\" -RecoveryKeyProtector

Questo cmdlet abilita la crittografia sul volume E: utilizzando l'algoritmo AES128. Con il parametro -RecoveryKeyPath viene specificato un percorso per una cartella in cui la chiave di recupero generata casualmente sarà memorizzata. Il parametro -RecoveryKeyProtector indica che questi volumi utilizzano una chiave di recupero come protezione della chiave.

|

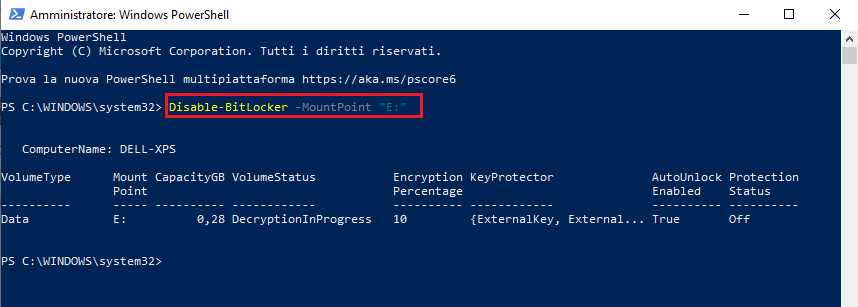

| FIG 1 - Enable-BitLocker |

Esempio 2

$SecureString = ConvertTo-SecureString "12345" -AsPlainText -Force

Enable-BitLocker -MountPoint "C:" -EncryptionMethod Aes256 -UsedSpaceOnly -Pin $SecureString -TPMandPinProtector

Questo esempio abilita BitLocker per un'unità specificata usando il TPM e un PIN per la protezione della chiave.

Il primo comando usa il cmdlet ConvertTo-SecureString per creare una stringa sicura contenente un PIN e la memorizza nella variabile $SecureString.

Il secondo comando abilita la crittografia BitLocker per il volume identificato dalla lettera C:. Viene specificato l'algoritmo Aes256 per la crittografia e il PIN salvato nella variabile $SecureString. Il parametro -UsedSpaceOnly consente di criptare solo i dati dello spazio utilizzato sul disco, invece che l'intero volume, mentre -TPMandPinProtector specifica che il volume utilizza una combinazione di TPM e PIN come protezione della chiave.