La configurazione di rete del nostro server è la seguente:

Nome: Server1DC

Indirizzo IP: 192.168.1.121

Subnet Mask: 255.255.255.0

Il nostro server si trova sulla rete 192.168.1.0. Il passo successivo consiste nel configurare la connessione alla rete del client Windows 10 in modo che riesca a comunicare con il server. Non avendo ancora implementato un server DHCP sulla rete procediamo con la configurazione manuale.

Configurazione connessione di rete sulla workstation Windows 10 da aggiungere al dominio

- Cliccare con il tasto destro del mouse sull'icona Accesso a Internet presente nell'area di notifica e selezionare Impostazioni Apri connessione e Internet.

FIG 1 - Windows 10, Impostazioni Apri connessione e Internet - Cliccare sulla sezione Ethernet presente sul lato sinistro della finestra quindi cliccare su Modifica opzioni scheda.

FIG 2 - Impostazioni Ethernet, Modifica opzioni scheda - All'interno della finestra Connessioni di rete, cliccare con il tasto destro del mouse sulla scheda di rete e selezionare Proprietà dal menu contestuale.

FIG 3 - Proprietà scheda di rete - Dall'elenco selezionare Protocollo Internet versione 4 (TCP/IPv4) e cliccare sul pulsante Proprietà.

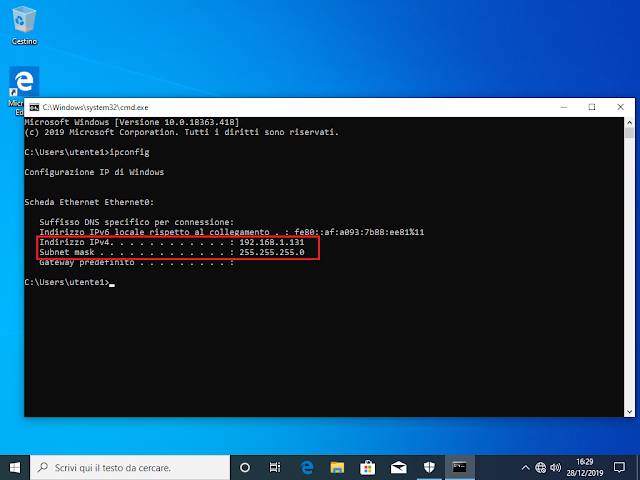

FIG 4 - Proprietà Protocollo Internet Versione 4 (TCP/IPv4) - Selezionare l'opzione Utilizza il seguente indirizzo IP. Nel campo Indirizzo IP specificare 192.168.1.131, in Subnet mask digitare l'indirizzo 255.255.255.0. Nel nostro caso non è necessario specificare un Default gateway.

- Il domain controller funge anche da server DNS. All'interno del campo Server DNS preferito digitare l'IP del nostro server DNS 192.168.1.121 quindi cliccare su OK e chiudere le finestre aperte.

FIG 5 - Configurazione manuale indirizzo IP e DNS preferito

- Premere la combinazione di tasti WIN+R, digitare cmd e premere invio

- Dal prompt dei comandi digitare ipconfig seguito da invio e verificare che l'indirizzo IP e la Subnet Mask siano quelli specificati nei passi precedenti.

FIG 6 - IPConfig - Per verificare la comunicazione con il server utilizziamo il comando ping. Dal prompt dei comandi digitare ping 192.168.1.121 seguito da invio. Il comando ping esegue un test sulla comunicazione con l'indirizzo IP specificato (in questo caso si tratta dell'indirizzo IP del nostro server). Se viene generata una risposta allora le due postazioni sono in comunicazione tra loro in caso contrario bisognerà verificare la configurazione e la connessione alla rete.

FIG 7 - Ping verso l'IP del server - Per verificare che il server DNS sta facendo il proprio lavoro eseguire il comando ping -4 Server1DC (il parametro -4 forza l'utilizzo di IPv4). Se il server DNS funziona correttamente il comando restituirà, all'interno della risposta, l'indirizzo IP del server.

FIG 8 - Verifica server DNS tramite ping nome server

Verificata la connessione tra il client e il server possiamo passare alla fase successiva della join al dominio.

Join al dominio della workstation Windows 10

- Aprire Esplora file cliccando sull'apposita icona nella barra delle applicazioni o tramite la combinazione di tasti WIN+E.

- Cliccare con il tasto destro del mouse su Questo PC e selezionare Proprietà dal menu contestuale.

FIG 9 - Proprietà Questo PC - Come visibile in FIG 10 questo computer ha un nome temporaneo e appartiene al gruppo di lavoro WORKGROUP. Cliccare sul link Cambia impostazioni.

FIG 10 - Proprietà del sistema, Cambia impostazioni - Nella finestra Proprietà del sistema cliccare sul pulsante Cambia...

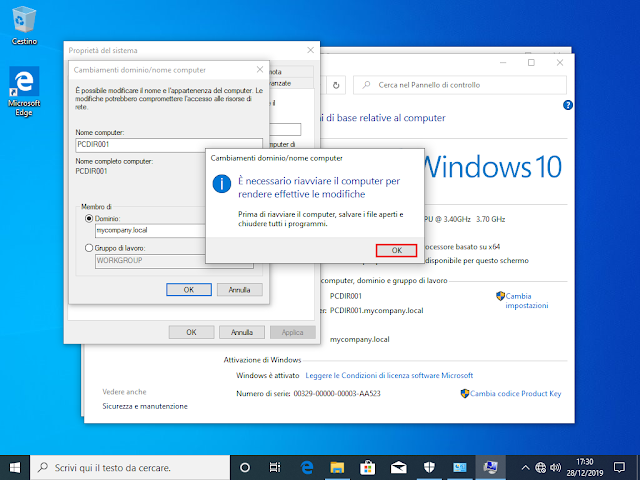

FIG 11 - Proprietà del sistema, Cambia - Nella casella Nome computer inserire il nome che si intende assegnare al computer all'intero del dominio. Come per gli account utente anche il nome computer deve essere univoco all'interno del dominio ed è consigliabile stabilire uno standard relativo alla nomenclatura delle macchine. Generalmente si preferisce assegnare un nome significativo al PC che faccia capire la sua ubicazione (ad es. PCDIR001 ad indicare il pc numero 001 presente in Direzione).

- Selezionare l'opzione Dominio, inserire nell'apposita casella il dominio mycompany.local e cliccare su OK.

FIG 12 - Nome computer e Dominio - Alla richiesta delle credenziali bisognerà inserire un account utente e relativa password abilitato all'inserimento della postazione all'interno del dominio. Possiamo utilizzare l'account Administrator del nostro dominio mycompany.local.

FIG 13 - Richiesta credenziali per la join al dominio - Verrà mostrato un messaggio di benvenuto al dominio, cliccare su OK.

FIG 14 - Join al dominio della workstation - Il messaggio successivo avvisa che è necessario riavviare il sistema per rendere effettive le modifiche. Cliccare su OK (FIG 15) quindi su Chiudi (FIG 16) e poi su Riavvia adesso (FIG 17).

FIG 15 - Riavvio richiesto per la join al dominio

FIG 16 - Chiudi Proprietà del sistema

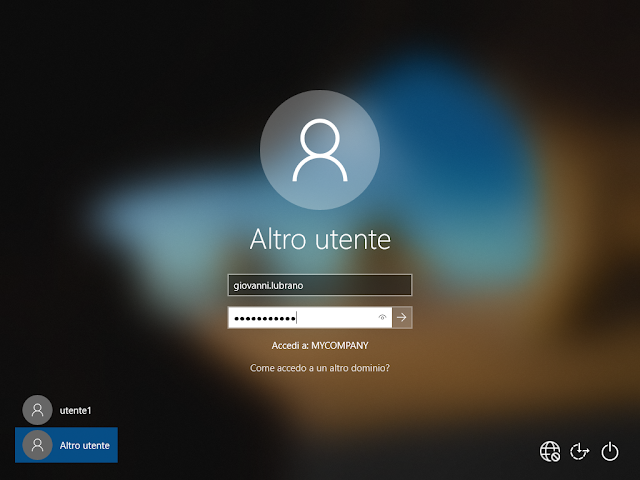

FIG 17 - Riavvia ora - Dopo il riavvio cliccare su Altro utente presente in basso a sinistra della schermata di logon.

FIG 18 - Schermata logon, Altro utente - Eseguire il logon utilizzando un account utente appartenente al dominio. Inserire l'account creato nell'articolo Windows Server 2019: Creare utenti al'interno del dominio.

FIG 19 - Logon con account utente appartenente al dominio - Nella creazione dell'account utente all'interno del dominio abbiamo impostato il cambio password al primo logon dell'utente. Verrà mostrata la finestra mostrata in FIG 20. Cliccare su OK, quindi digitare e confermare la nuova password che si intende impostare rispettando i requisiti minimi di sicurezza (FIG 21).

FIG 20 - Modifica password al primo logon

FIG 21 - Nuova password per l'account del dominio

Verificare che la workstation è stata aggiunta correttamente al dominio

- Da Server Manager cliccare sul menu Strumenti e selezionare Utenti e computer di Active Directory. In alternativa premere la combinazione di tasti WIN+R, digitare dsa.msc e premere invio.

FIG 22 - Server Manager, Utenti e computer di Active Directory - Espandere il dominio mycompany.local e selezionare il container Computers. La postazione che abbiamo aggiunto al dominio sarà presente in tale container.

FIG 23 - Active Directory, container Computers - Per spostarlo all'interno della unità organizzativa Direzione\Computer cliccarci su con il tasto destro del mouse e selezionare Sposta....

FIG 24 - Active Directory, Sposta computer - Selezionare il percorso dove si intende spostare il computer selezionato e cliccare su OK. In questo caso il percorso è mycomputer.local\Direzione\Computer.

FIG 25 - Active Directory, Sposta computer in una nuova UO - Come possibile verificare in FIG 26, il computer è stato spostato all'interno della UO specificata nel passo precedente.

FIG 26 - Active Directory, Computer spostato nella nuova UO