Dopo l'installazione di Windows Server 2022 e dopo aver eseguito le operazioni di base, come la configurazione della rete, l'assegnazione di un nome al server e la join al dominio è opportuno rivolgere la propria attenzione alla gestione degli aggiornamenti. Gli aggiornamenti sono fondamentali in quanto contengono correzioni per le vulnerabilità di sicurezza e nuove funzionalità.

Data l'importanza degli aggiornamenti, la maggior parte delle organizzazioni imposta gli aggiornamenti automatici. Tuttavia è possibile che un server non possa essere impostato per ricevere automaticamente gli aggiornamenti, oppure che sia stata rilasciata una patch di emergenza che si desidera applicare immediatamente. In questo articolo vedremo come eseguire gli aggiornamenti automatici e gli aggiornamenti manuali.

Windows Server 2022 con Desktop Experience

Attivare gli Aggiornamenti automatici

Le indicazioni che seguono sono relative all'impostazione degli aggiornamenti automatici tramite la connessione ai server di aggiornamento di Microsoft (comportamento predefinito). Molte organizzazioni dispongono di soluzioni di patching che gestiscono la pianificazione degli aggiornamenti e che potrebbero comunque essere considerate un aggiornamento automatico perché lo strumento pianifica la distribuzione delle patch approvate.

Avviare l'Editor Criteri di gruppo locali (WIN+R e digitare gpedit.msc seguito da Invio).

Nel riquadro di sinistra, selezionare Windows Update cliccando su Configurazione computer, poi su Modelli amministrativi, quindi su Componenti di Windows e infine su Windows Update.

|

| FIG 2 - Editor Criteri di gruppo locali |

|

| FIG 3 - Editor Criteri di gruppo locali, Configura Aggiornamenti automatici |

|

| FIG 4 - Configura Aggiornamenti automatici |

Cliccare su OK, per chiudere la finestra e salvare le modifiche.

Scaricare e installare gli aggiornamenti manualmente

É possibile scaricare e installare manualmente gli aggiornamenti.

Da Server Manager cliccare su Server locale nel menu di sinistra. Cliccare sul collegamento ipertestuale accanto a Ultima verifica disponibilità aggiornamenti. Se non è ancora stato eseguito, potrebbe esserci scritto Mai.

|

| FIG 6 - Server Manager |

Per alcuni aggiornamenti potrebbe essere richiesto il riavvio del server. In questi casi possiamo cliccare sul pulsante Riavvia ora, per riavviare subito il server, oppure cliccare su Pianifica il riavvio che consente di specificare giorno e ora in cui il server verrà riavviato.

|

| FIG 9 - Pianifica il riavvio |

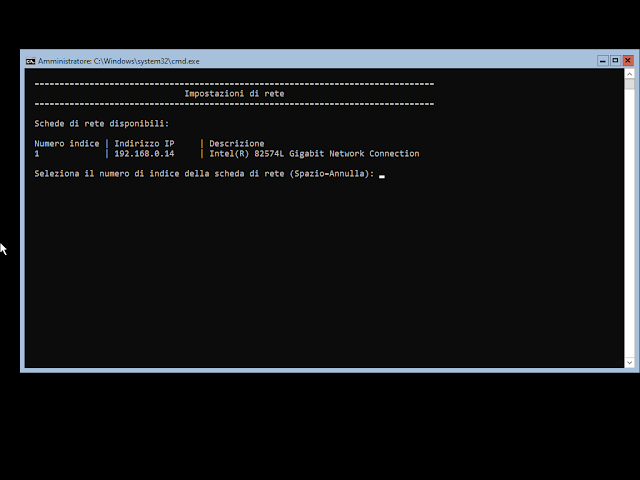

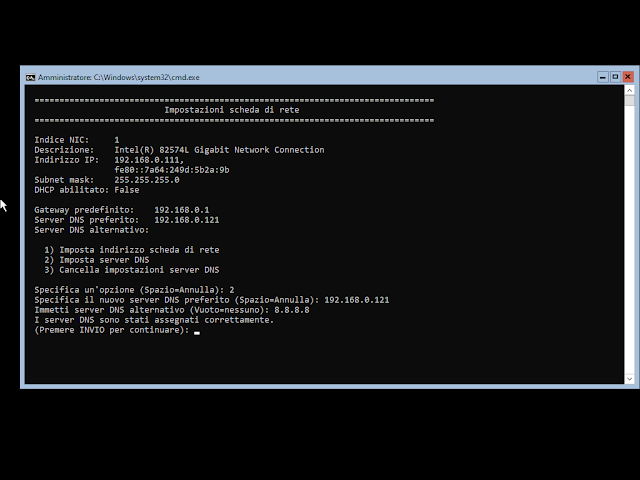

Windows Server 2022 Core

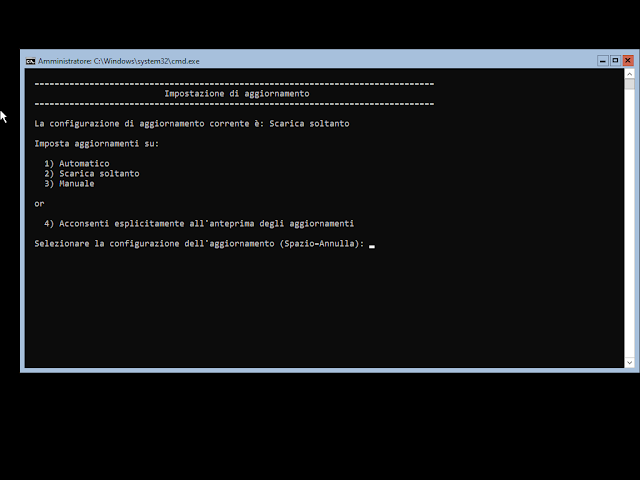

Attivare gli Aggiornamenti automatici tramite SConfig

Da SConfig digitare 5 e premere Invio per selezionare il menu Impostazione di aggiornamento.

Digitare 1 seguito da Invio per il download e l'installazione automatica degli aggiornamenti di Windows.

Premere Invio per uscire dalla sezione aggiornamenti.

Attivare gli aggiornamenti automatici tramite PowerShell

L'attivazione degli aggiornamenti automatici può essere effettuata anche tramite PowerShell (sia per le versioni Core di Windows che per le versioni dotate di Desktop Experience).

La prima operazione da eseguire da PowerShell (eseguito come amministratore) è quella di stoppare il servizio Windows Update con il comando

net stop wuauserv

il servizio potrebbe essere già stoppato.

|

| FIG 13 - Arresta il servizio Windows Update |

cscript C:\Windows\System32\scregedit.wsf /AU 4

L'opzione /AU 4 abilita gli aggiornamenti automatici mentre /AU 1 li disabilita.

Avviare il servizio Windows Updates Server

net start wuauserv

Scaricare e installare gli aggiornamenti manualmente

Per forzare Server Core a rilevare e installare tutti gli aggiornamenti disponibili, è sufficiente digitare il seguente comando e premere Invio

wuauclt /detectnow

.png)

.png)