Un server può essere amministrato da remoto tramite l'utilizzo di diversi strumenti tra cui Server Manager, PowerShell e Desktop Remoto. In quest'articolo verrà illustrato come attivare l'amministrazione remota su Windows Server 2022 con desktop experience e sui Server Core.

Windows Server 2022 con Desktop experience

In Windows Server 2022 con Desktop experience la gestione remota è abilitata per impostazione predefinita e consente l'amministrazione remota del server tramite PowerShell.Per quanto riguarda Desktop remoto è una funzione separata che consente di connettersi al server e di lavorarci come se ci si trovasse di fronte al suo schermo e alla sua tastiera, pur essendo fisicamente distanti. Per impostazione predefinita, questa opzione è disattivata e, per utilizzarla, è necessario attivarla manualmente. Per permettere la connessione al server tramite desktop remoto, inoltre, va abilitata la regola Desktop remoto - Modalità utente (TCP-In) elencata nelle Regole connessioni in entrata del firewall del server.

Vediamo di seguito come procedere.

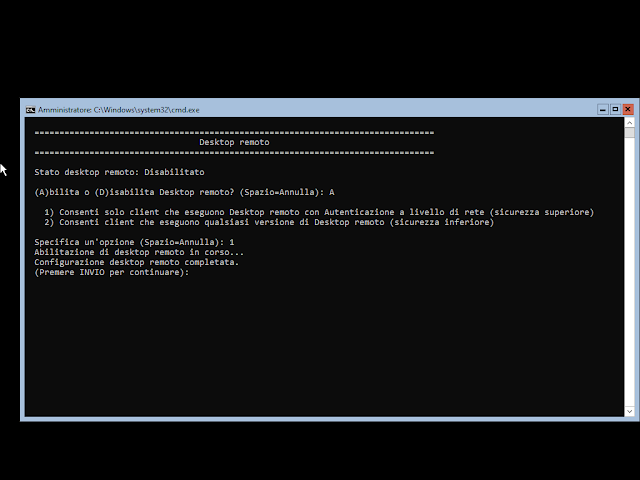

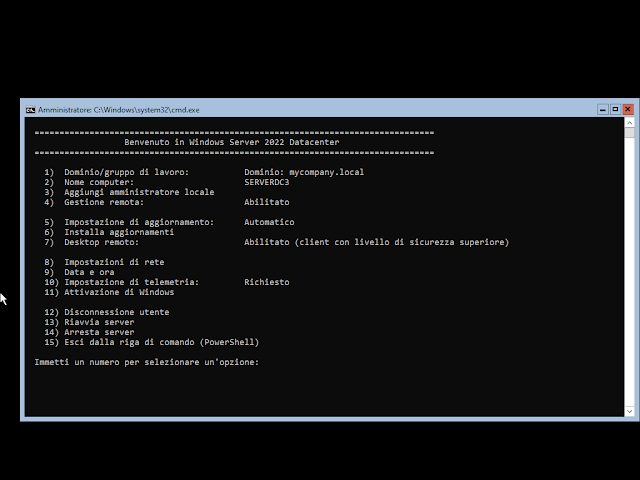

Da Server Manager, cliccare su Server locale nel menu a sinistra. Cliccare, quindi, sul collegamento ipertestuale Disabilitato accanto alla voce Desktop remoto (in alternativa eseguire SystemPropertiesRemote.exe).

|

| FIG 1 - Server Manager, Desktop remoto |

|

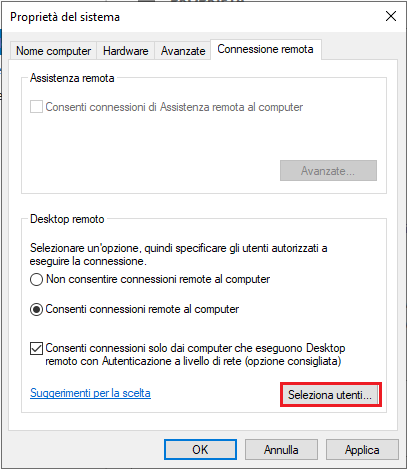

| FIG 2 - Proprietà del sistema |

|

| FIG 3 - Connessione Desktop remoto |

|

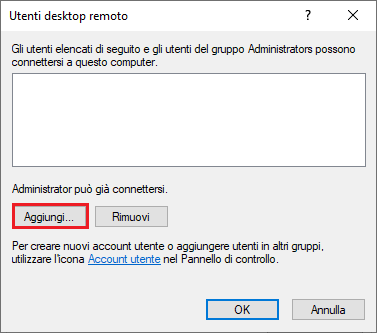

| FIG 4 - Proprietà del sistema, Seleziona utenti |

|

| FIG 5 - Utenti desktop remoto |

|

| FIG 6 - Seleziona Utenti |

Fare nuovamente clic su OK nella schermata Proprietà del sistema per abilitare Remote Desktop.

|

| FIG 8 - Proprietà del sistema |

A questo punto aggiornando la pagina di Server Manager, vedremo che Desktop remoto è stato abilitato.

Dopo aver abilitato Desktop remoto su Windows Server 2022, è possibile accedere e gestire il server da remoto. Se si desidera consentire a più utenti di accedervi contemporaneamente, è necessario installare il ruolo Servizi desktop remoto (Remote Desktop Services o RDS che, su Windows Server 2022, non viene installato per default).

|

| FIG 9 - Server Manager |

Dopo aver abilitato Desktop remoto su Windows Server 2022, è possibile accedere e gestire il server da remoto. Se si desidera consentire a più utenti di accedervi contemporaneamente, è necessario installare il ruolo Servizi desktop remoto (Remote Desktop Services o RDS che, su Windows Server 2022, non viene installato per default).

Windows Server 2022 Core

La gestione remota è abilitata per impostazione predefinita in Windows Server 2022 Core in modo da permettere l'amministrazione del server da remoto con Server Manager. Se nel vostro ambiente è stata disattivata, è possibile attivarla tramite SConfig o tramite PowerShell con il cmdlet Configure-SMRemoting (utilizzabile anche sulle versioni di Windows Server dotate di Desktop Experience).Abilitazione gestione remota tramite SConfig

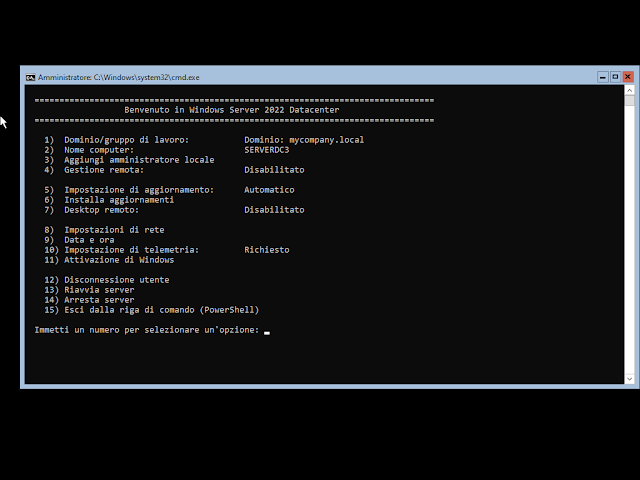

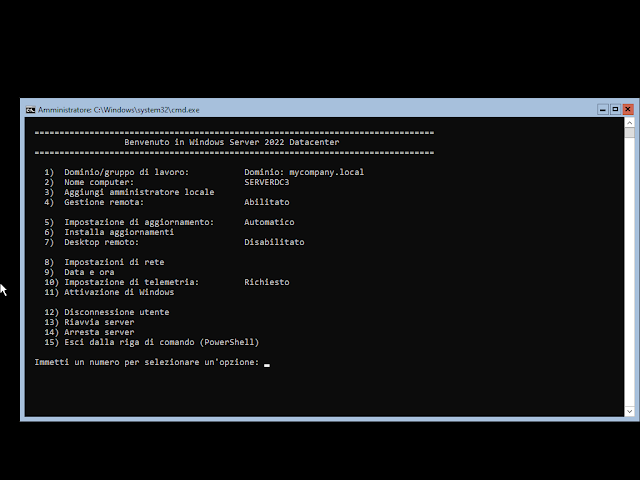

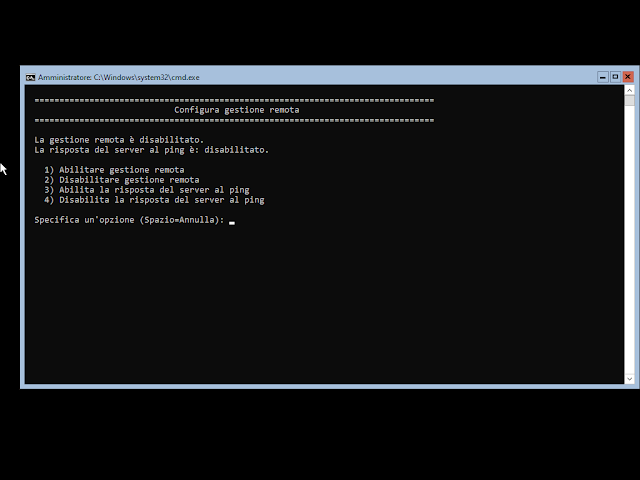

Da SConfig digitare 4 seguito da Invio per selezionare la voce Gestione remota.

|

| FIG 11 - Configura gestione remota |

|

| FIG 12 - Gestione remota abilitata |

Abilitazione gestione remota tramite PowerShell

Per abilitare la gestione remota da PowerShell eseguire il comando

Configure-SMRemoting -Enable  |

| FIG 13 - Configure-SMRemoting |

Per poter amministrare il server in remoto con PowerShell, sono necessari due comandi aggiuntivi: Enable-PSRemoting e WinRM QuickConfig.

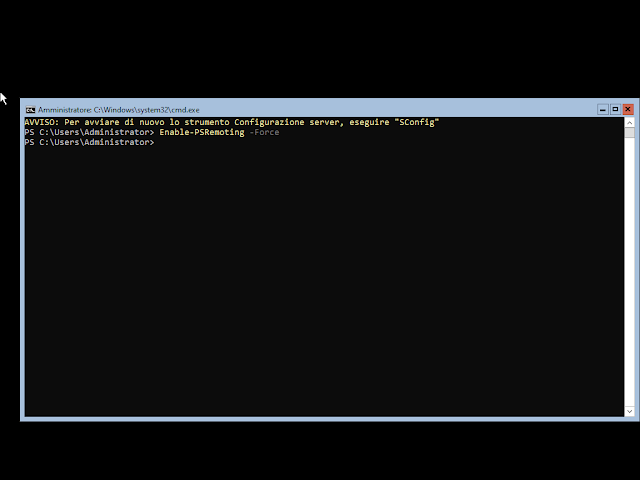

Enable-PSRemoting configura PowerShell per ricevere i comandi remoti inviati al sistema. Il comando non fornisce alcune risultato in caso di successo ma verrà semplicemente riproposto il prompt dei comandi di PowerShell. Eseguire il comando

Enable-PSRemoting -Force

|

| FIG 14 - Enable-PSRemoting |

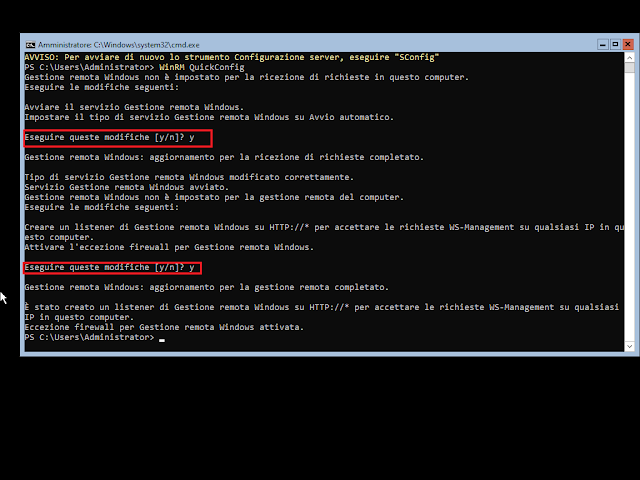

WinRM QuickConfig analizza e configura automaticamente il servizio WinRM (Gestione remota Windows). Il comando avvia il servizio WinRM se non è già avviato e assicura che WinRM sia impostato per l'avvio automatico. Si assicura, inoltre, che il firewall di Windows consenta il traffico HTTP e HTTPS in entrata e configura un listener per le porte che inviano e ricevono messaggi di protocollo WS-Management usando HTTP o HTTPS. Eseguire il comando

WinRM QuickConfig

Se durante l'analisi tutto è risultato corretto, al posto delle conferme di modifica, verrà visualizzato un messaggio che WinRM è già in esecuzione ed è già impostato per la gestione remota.

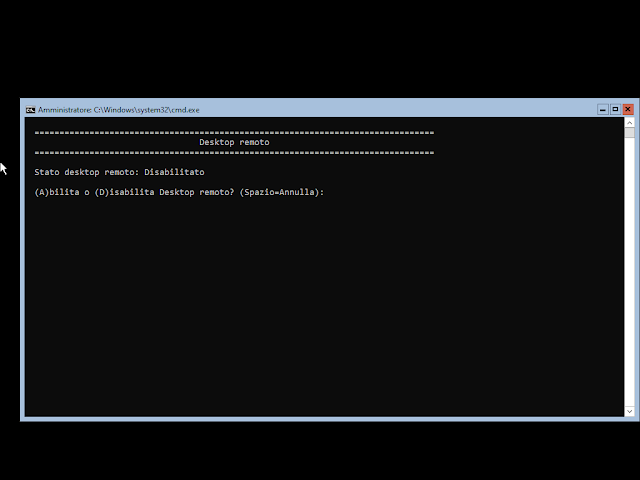

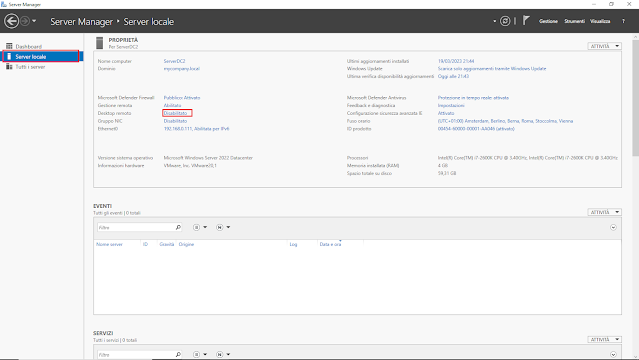

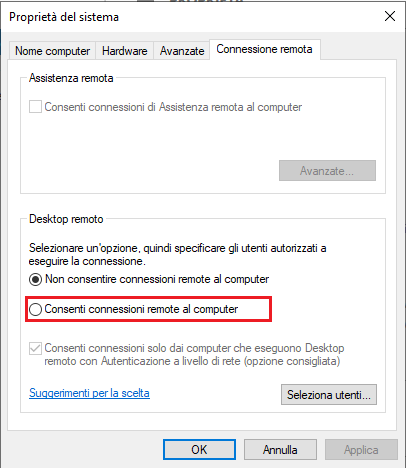

Per abilitare Desktop remoto utilizzando SConfig, digitare 7 seguito da Invio per selezionare la voce Desktop remoto.

Digitare A seguito da invio per abilitare Desktop remoto.

Selezionare l'opzione Consenti solo client che eseguono Desktop remoto con Autenticazione a livello di rete (sicurezza superiore) digitando 1 seguito da Invio.

|

| FIG 19 - Consenti client |

Nella homepage di SConfig alla voce Desktop remoto apparirà Abilitato (client con livello di sicurezza superiore).

Per abilitare Desktop remoto tramite PowerShell è necessario eseguire i seguenti comandi.

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -Name "fDenyTSConnections" -value 0

Set-ItemProperty -Path 'HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp\' -Name "UserAuthentication" -Value 1

Enable-NetFirewallRule -DisplayGroup "Desktop remoto"

Come si intuisce dai comandi, il primo abilita effettivamente Desktop remoto, il secondo abilita l'autenticazione a livello di rete (sicurezza superiore) mentre il terzo abilita la regola Desktop remoto - Modalità utente (TCP-In) elencata nelle Regole connessioni in entrata del firewall del server.

È possibile utilizzare PowerShell per concedere le autorizzazioni all'uso di Desktop remoto. Gli amministratori possono accedere in remoto per impostazione predefinita. Per dare agli utenti non amministratori il permesso di utilizzare Desktop remoto, basta aggiungerli al gruppo locale Utenti Desktop Remoto con il comando

Add-LocalGroupMember -Group "Utenti Desktop Remoto" -Member Administrator

ovviamente sostituendo Administrator con l'utente/gruppo che si intende abilitare.

Disabiliare Desktop remoto tramite PowerShell

Per disattivare Desktop remoto tramite PowerShell basta eseguire i comandi

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 1

Disable-NetFirewallRule -DisplayGroup "Remote Desktop"