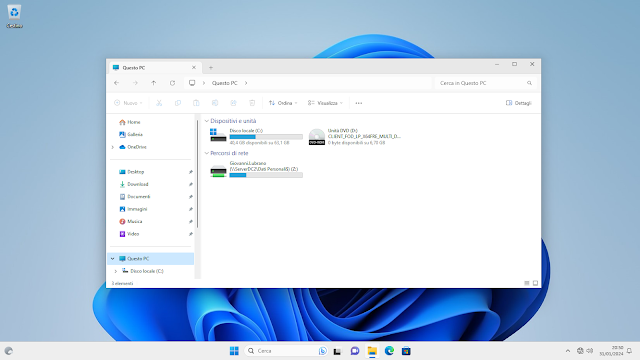

Nell'articolo Windows Server 2022: Mappare automaticamente una cartella condivisa è stato mostrato come creare una cartella condivisa tra più utenti. In un'azienda può essere utile avere una cartella personale in cui salvare i propri documenti riservati e ritrovarli su qualsiasi postazione del dominio a cui si effettua l'accesso.

In quest'articolo andremo a creare una cartella individuale sul server per ciascun utente del dominio. La cartella sarà accessibile solo al proprietario e non sarà condivisa con altri utenti, inoltre verrà mappata automaticamente al logon dell'utente sulle postazioni.La prima operazione da fare è quella di creare una cartella all'interno del server che andrà a contenere le cartelle individuali degli utenti.

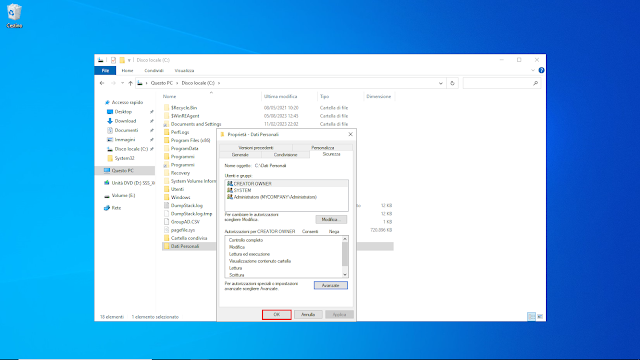

Posizionarsi sul server, creare una nuova cartella e rinominarla in Dati Personali. In questo esempio la cartella è stata creata sul disco C:\ del server ServerDC2.

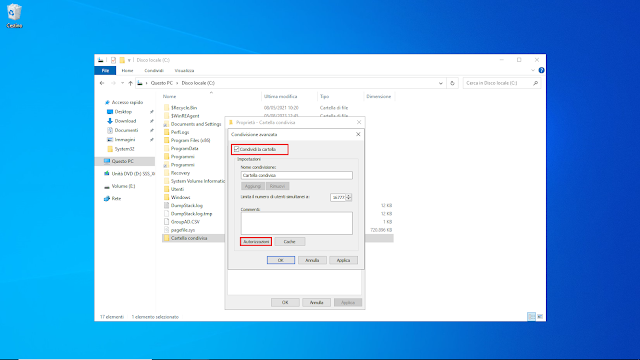

Cliccare con il tasto destro del mouse sulla cartella appena creata, selezionare Proprietà quindi, nella scheda Condivisione cliccare sul pulsante Condivisione avanzata.

Selezionare l'opzione Condividi questa cartella. Al nome suggerito per la condivisione aggiungere il simbolo $ alla fine. In questo modo verrà creata una condivisione nascosta: se da una workstation del dominio nella barra indirizzi di Esplora file digitiamo \\ServerDC2 la condivisione nascosta non verrà visualizzata ma sarà comunque accessibile agli utenti abilitati digitando il percorso di rete \\ServerDC2\Dati Personali$. Cliccare su Autorizzazioni.

|

| FIG 3 - Condivisione avanzata |

|

| FIG 4 - Autorizzazioni condivisione, rimozione gruppo Everyone |

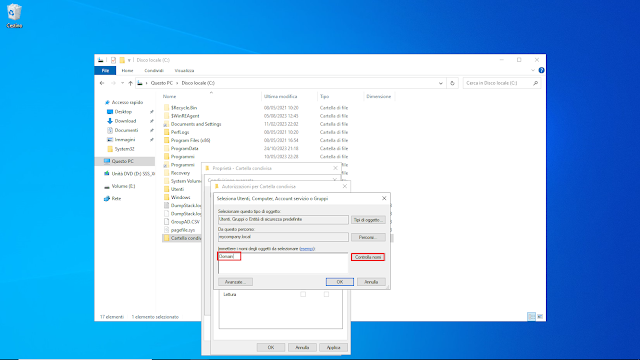

Cliccare sul pulsante Aggiungi.

|

| FIG 5 - Autorizzazioni condivisioni, Aggiungi gruppo |

All'interno della casella Immettere i nomi degli oggetti da selezionare, digitare Domain Users, cliccare sul pulsante Controlla nomi quindi su OK.

All'interno della finestra Autorizzazioni per Dati Personali$ assicurarsi che il gruppo Domain Users sia selezionato quindi, in Autorizzazioni per Domain Users, selezionare la casella Controllo completo e cliccare su OK per applicare la modifica.

Nella finestra Condivisione avanzata cliccare su OK.

|

| FIG 7 - Controllo completo Domain Users |

Nella finestra Condivisione avanzata cliccare su OK.

|

| FIG 8 - Condivisione avanzata |

|

| FIG 9 - Sicurezza cartella condivisa |

|

| FIG 10 - Disabilita ereditarietà |

|

| FIG 11 - Blocca eredità, Converti autorizzazioni ereditate in autorizzazioni esplicite per questo oggetto |

|

| FIG 12 - Impostazioni avanzate di sicurezza per Dati Personali, rimozione autorizzazioni |

Cliccare sul pulsante OK per la chiusura delle finestra Proprietà - Dati Personali.

|

| FIG 13 - Proprietà - Dati Personali |

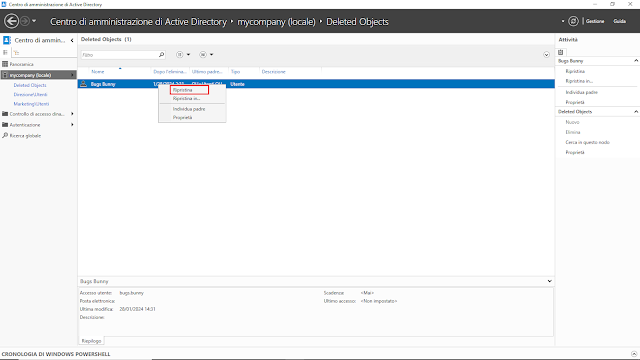

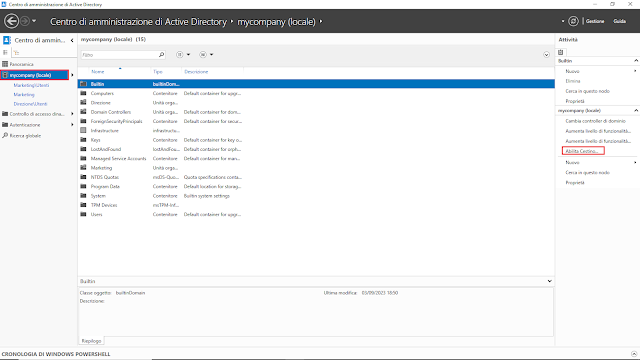

La prima fase è conclusa. Adesso non resta che creare le sottocartelle per ciascun utente. L'operazione può essere eseguita tramite Utenti e Computer di Active Directory.

Da Server Manager cliccare sul menu Strumenti e selezionare Utenti e Computer di Active Directory (Active Directory Users and Computers). In alternativa premere la combinazione di tasti WIN+R digitare dsa.msc e premere invio.

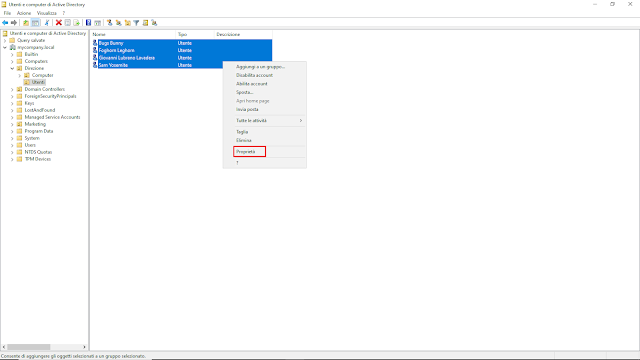

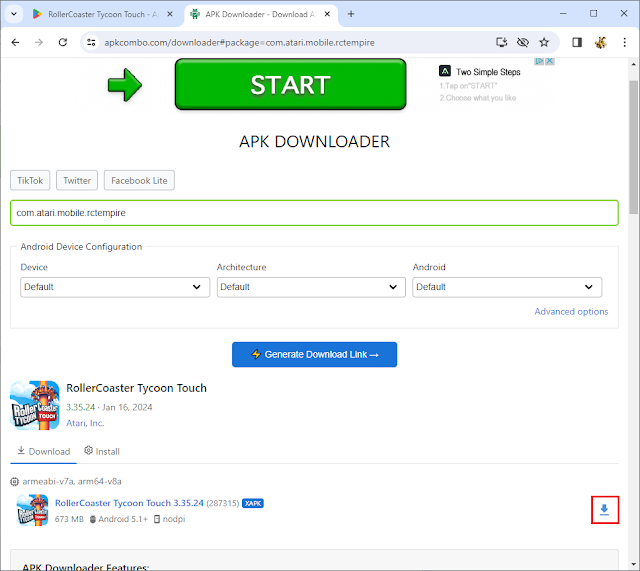

Selezionare gli utenti da abilitare (ad esempio quelli presenti nell'unità organizzativa mycompany.local\Direzione\Utenti) quindi cliccarci sul con il tasto destro del mouse e selezionare Proprietà.

All'interno della scheda Profilo, selezionare la casella Home directory quindi l'opzione Connetti. Dall'elenco a discesa selezionare la lettera con la quale si intende mappare la cartella (ad es Z:) e inserire il percorso di rete \\ServerDC2\Dati Personali$\%USERNAME%

%username% è una variabile d'ambiente contenente il nome utente. Cliccare su OK per applicare l'impostazione.

%username% è una variabile d'ambiente contenente il nome utente. Cliccare su OK per applicare l'impostazione.

|

| FIG 16 - Mappare cartelle personali individuali |

Le cartelle individuali per ciascun utente verranno automaticamente create all'interno della cartella condivisa \\ServerDC2\Dati Personali$

|

| FIG 17 - Cartelle personali create in \\ServerDC2\Dati Personali$ |

Da questo momento, quando uno degli utenti appartenenti alla UO mycompany.local\Direzione\Utenti effettuerà il logon su una workstation del dominio, si ritroverà mappata come disco Z: la cartella personale presente sul server e a cui solo lui ha accesso. Ovviamente non sarà più visibile la cartella condivisa che abbiamo creato nell'articolo Windows Server 2022: Mappare automaticamente una cartella condivisa ma a questo si può ovviare tramite uno script di logon di cui parlerò nel prossimo articolo.

|

| FIG 19 - Autorizzazioni sulla cartella personale |

.png)