- Aprire il file con la relativa applicazione di MS Office;

- Cliccare sul menu File e selezionare la voce Opzioni;

FIG 1 - MS Word, Opzioni - Sul lato sinistro della finestra selezionare Salvataggio;

- Sul lato destro della finestra, scorrere l'elenco fino ad individuare la sezione Fedeltà nella condivisione (in PowerPoint la sezione sarà Mantieni fedeltà nella condivisione della presentazione seguente);

- Attivare l'opzione Incorpora caratteri nel file. É possibile attivare anche le opzioni sottostanti che permettono di specificare se includere l'intero set di caratteri oppure solo i caratteri utilizzati nel documento. Confermare la modifica cliccando sul pulsante OK.

FIG 2 - MS Word, Incorpora caratteri nel file

martedì 13 febbraio 2018

MS Office Quick Tip: Integrare i font all'interno di un documento

Quando si distribuisce un documento di MS Office, in particolare di Word e PowerPoint, bisogna tener conto dei font utilizzati all'interno dello stesso. Quando i programmi della suite MS Office non trovano nel sistema i tipi di caratteri utilizzati nel documento, provvedono a sostituirli con font disponibili. Tale sostituzione può stravolgere l'impostazione e l'aspetto del documento/presentazione rendendola confusa. Una soluzione consiste nell'integrare all'interno del documento i font utilizzati:

lunedì 12 febbraio 2018

Plop Boot Manager: Avviare il sistema da USB anche se non supportato dal BIOS

Su PC molto datati potrebbe non essere possibile impostare da BIOS il boot da USB. Per ovviare a questa mancanza è necessario affidarsi a tool di terze parti come all'ottimo Plop Boot Manager.

Plop Boot Manager è un boot manager, sviluppato Elmar Hanlhofer, che integra i driver delle unità ottiche e USB consentendo l'accesso all'hardware e il boot da tali periferiche anche senza l'aiuto del BIOS.

Il boot manager può essere avviato da Floppy disk, da CD/DVD, da rete oppure installato direttamente su Hard Disk (non richiede alcuna partizione aggiuntiva).

Plop Boot Manager può essere scaricato dal seguente link

DOWNLOAD

Una volta scompattato il file .zip troveremo diversi file e cartelle che ci consentono di avviare il boot manager da diversi supporti oppure installarlo direttamente sul PC.

Il file plpbt.img contiene l'immagine di un disco floppy. Il file non va copiato direttamente sul floppy ma vanno utilizzati appositi programmi, come ad es RawWrite, per riportare i dati presenti nel file immagine nei corrispondenti settori del disco floppy.

Con RawWrite, una volta selezionato il floppy drive e il file immagine basta cliccare su Write e attendere il termine del processo.

Per rimuovere la voce dal boot menu di Windows è necessario eseguire come amministratore il file plpbt4win.exe presente nella stessa directory. In FIG 3 sono visibili le operazioni eseguibili. Con "l" ("L" minuscola) si ha l'elenco delle voci del boot menu di Windows e relativo ID. Per eliminare una voce dal menu basta digitare "r" seguito dall'ID (ad es. r 2).

Scaricare il file ploplinux-pxeboot.zip quindi estrarlo in C:\. Verrà creata la cartella c:\tftpboot.

Scaricare e scompattare il file ploplinux-4.3.3-x86_64.zip quindi copiare il contenuto della cartella ploplinux-4.3.3 all'interno della cartella c:\tftpboot\ploplinux-netboot\. A questo punto avremo una struttura come la seguente

Per quanto riguarda il server TFTP e DHCP è possibile utilizzare TFTP64 installandolo su un PC della stessa rete.

Una volta avviato abilitare il server DHCP e TFTP

Nella scheda relativa al server TFTP impostare come Base Directory il percorso c:\tftpboot e abilitare Option negotiation e Translate Unix file names.

Plop Boot Manager è un boot manager, sviluppato Elmar Hanlhofer, che integra i driver delle unità ottiche e USB consentendo l'accesso all'hardware e il boot da tali periferiche anche senza l'aiuto del BIOS.

Il boot manager può essere avviato da Floppy disk, da CD/DVD, da rete oppure installato direttamente su Hard Disk (non richiede alcuna partizione aggiuntiva).

Plop Boot Manager può essere scaricato dal seguente link

DOWNLOAD

Una volta scompattato il file .zip troveremo diversi file e cartelle che ci consentono di avviare il boot manager da diversi supporti oppure installarlo direttamente sul PC.

|

| FIG 1 - Plop Boot Manager, file |

Creazione Floppy Disk

Il file plpbt.img contiene l'immagine di un disco floppy. Il file non va copiato direttamente sul floppy ma vanno utilizzati appositi programmi, come ad es RawWrite, per riportare i dati presenti nel file immagine nei corrispondenti settori del disco floppy.Con RawWrite, una volta selezionato il floppy drive e il file immagine basta cliccare su Write e attendere il termine del processo.

|

| FIG 2 - RawWrite, Creare un floppy disk per l'avvio di Plop Boot Manager |

Creazione di un CD/DVD

Il file plpbt.iso è l'immagine di un CD e può essere masterizzato su CD/DVD utilizzando un qualsiasi programma di masterizzazione come Nero Burning Rom, ImgBurn, o CDBurnerXP.Installazione all'interno del MBR

Per installare il boot manager all'interno del MBR, eseguire, come amministratore, il file batch InstallToMBR presente nella cartella Windows di Plop Boot Manager. Il batch provvederà a creare una entry all'interno del boot menu di Windows. All'avvio del sistema selezionare, dal menu che appare, Install the plop Boot Manager to the MBR.Per rimuovere la voce dal boot menu di Windows è necessario eseguire come amministratore il file plpbt4win.exe presente nella stessa directory. In FIG 3 sono visibili le operazioni eseguibili. Con "l" ("L" minuscola) si ha l'elenco delle voci del boot menu di Windows e relativo ID. Per eliminare una voce dal menu basta digitare "r" seguito dall'ID (ad es. r 2).

|

| FIG 3 - Plop Boot Manager, Installazione all'interno del MBR |

Avvio tramite PXE

PXE (Preboot Execution Environment) è un metodo per eseguire il boot del computer utilizzando una connessione di rete ed il supporto di un server. Per avviare il Plop Boot Manager tramite PXE è necessario verificare che la scheda di rete del computer supporti PXE, procurarsi i file di Plop Linux e predisporre un server DHCP e TFTP.Scaricare il file ploplinux-pxeboot.zip quindi estrarlo in C:\. Verrà creata la cartella c:\tftpboot.

Scaricare e scompattare il file ploplinux-4.3.3-x86_64.zip quindi copiare il contenuto della cartella ploplinux-4.3.3 all'interno della cartella c:\tftpboot\ploplinux-netboot\. A questo punto avremo una struttura come la seguente

c:\tftpboot\

\ploplinux-netboot\

\boot.msg

\memtest

\menu.c32

\spash.png

\vesamenu.c32

\pxelinux.0

\ploplinux\

\bin\

\bin.sqfs

\etc.tgz

\lib.sqfs

\opt\

\ploplinux.version

\pxelinux.cfg\

\default

\syslinux\

\kernel\

\bzImage

\initramfs.gz

\plop\

\plpbt.bin

\plpinstc.com

Per quanto riguarda il server TFTP e DHCP è possibile utilizzare TFTP64 installandolo su un PC della stessa rete.

Una volta avviato abilitare il server DHCP e TFTP

|

| FIG 4 - TFTPD64, Abilitazione server DHCP e TFTP |

Nella scheda relativa al server TFTP impostare come Base Directory il percorso c:\tftpboot e abilitare Option negotiation e Translate Unix file names.

|

| FIG 5 - TFTPD64, TFTP server |

Nella scheda DHCP inserire 10.0.0.100 nella casella IP pool start address e in Boot File inserire \ploplinux-netboot\pxelinux.0

|

| FIG 6 - TFTPD64, DHCP server |

Plop Boot Manager avvio

All'avvio di Plop Boot Manager viene visualizzata una schermata analoga a quella mostrata di FIG 7 che permette di selezionare da quale dispositivo eseguire il boot. |

| FIG 7 - Plop Boot Manager, menu di avvio |

domenica 11 febbraio 2018

Windows 10: Nascondere l'indirizzo email nella schermata di accesso

Windows 10 ha introdotto un nuovo sistema di autenticazione che consente di autenticarsi con un account Microsoft anziché con un account locale.

Chi ha scelto di utilizzare l'autenticazione attraverso un account Microsoft dovrà digitare il proprio indirizzo email al posto del nome utente in fase di logon. Chiunque si trovi nei pressi del computer potrà sbirciare l'indirizzo email dell'utente che viene visualizzato in chiaro. Proprio per tale motivo, già da Windows Anniversary Update, Microsoft ha introdotto un'opzione per evitare la visualizzazione di informazioni personali nella schermata di accesso. Per disattivare tale opzione e non visualizzare le informazioni personali nella schermata di login si può procedere manualmente:

Chi ha scelto di utilizzare l'autenticazione attraverso un account Microsoft dovrà digitare il proprio indirizzo email al posto del nome utente in fase di logon. Chiunque si trovi nei pressi del computer potrà sbirciare l'indirizzo email dell'utente che viene visualizzato in chiaro. Proprio per tale motivo, già da Windows Anniversary Update, Microsoft ha introdotto un'opzione per evitare la visualizzazione di informazioni personali nella schermata di accesso. Per disattivare tale opzione e non visualizzare le informazioni personali nella schermata di login si può procedere manualmente:

- Dal menu Start selezionare Impostazioni (oppure premere la combinazione di tasti WIN+I);

- Eseguire un doppio click con il tasto sinistro del mouse, sulla voce Account;

FIG 1 - Wndows 10, Impostazioni - Account - Selezionare, sul lato sinistro della finestra, Opzioni di accesso;

- Scorrere l'elenco presente nella parte destra della finestra. Nella sezione Privacy disattivare l'opzione Mostra i dettagli dell’account (ad esempio, l’indirizzo e-mail) nella schermata di accesso.

FIG 2 - Windows 10, Opzioni di accesso - Mostra i dettagli dell'account nella schermata di accesso

martedì 30 gennaio 2018

Kali Linux: Installazione Fonts Microsoft Core

Chi lavora in ambiente Linux spesso si scontra con documenti e/o pagine web che utilizzano caratteri diffusissimi in ambiente Windows ma che non sono installati sul proprio sistema operativo.

Per rimediare a tale inconveniente è possibile installare il pacchetto di font Microsoft Core che contiene, fra gli altri, i font Arial, Arial Black, Comic Sans MS, Courier New, Times New Roman e Verdana.

Innanzitutto è necessario aggiornare l'elenco dei pacchetti eseguendo il seguente comando dalla finestra terminale:

sudo apt-get update

Per installare il pacchetto dei font, sempre dalla finestra terminale, eseguire il comando

sudo apt-get install ttf-mscorefonts-installer

Per rimediare a tale inconveniente è possibile installare il pacchetto di font Microsoft Core che contiene, fra gli altri, i font Arial, Arial Black, Comic Sans MS, Courier New, Times New Roman e Verdana.

Innanzitutto è necessario aggiornare l'elenco dei pacchetti eseguendo il seguente comando dalla finestra terminale:

sudo apt-get update

Per installare il pacchetto dei font, sempre dalla finestra terminale, eseguire il comando

sudo apt-get install ttf-mscorefonts-installer

|

| FIG 1 - Kali Linux, Fonts Microsoft Core |

Etichette:

Arial,

Arial Black,

Comic Sans MS,

Courier New,

fonts,

Kali Linux,

Linux,

Microsoft Core,

Times New Roman,

True Type Fonts,

ttf,

Verdana

lunedì 29 gennaio 2018

Windows 10: Personalizzare le impostazioni tramite uno script PowerShell

Windows 10 integra numerose funzioni/impostazioni molte delle quali nascoste e difficili da individuare. Chi ha la necessità di personalizzare spesso una nuova installazione di Windows 10, di Windows Server 2016 oppure intende applicare la stessa configurazione a più computer può trovare utile Windows 10 Initial Setup Script.

Una volta scaricato lo script Win10.ps1 è possibile aprirlo e modificarlo con un qualsiasi editor di testo, tuttavia è consigliabile utilizzare editor dotati di evidenziazione della sintassi come Notepad++, Sublime Text, Emacs , ecc.

Si tratta di uno script PowerShell ben strutturato contenente un lungo elenco di impostazioni, organizzate a coppie, con effetto opposto: nella colonna di sinistra sono presenti i comandi che disabilitano una funzionalità di Windows mentre a destra ci sono i comandi opposti che permettono di riabilitare la funzione disattivata in precedenza (questi ultimi sono per default disabilitati in quanto preceduti dal simbolo # che trasforma in un commento tutto quello che segue sulla stessa riga).

I comandi che non sono commenti, ovvero che non presentano il simbolo # iniziale, verranno applicati a Windows all'esecuzione dello script.

Lo script può essere avviato, utilizzando un account con privilegi elevati, semplicemente cliccando sul file Win10.ps1 con il tasto destro del mouse e selezionando Esegui con Powershell dal menu contestuale.

Lo script può essere lanciato anche da riga di comando permettendo di specificare le funzioni da eseguire.

Ad es. se si intende disabilitare la telemetria e abilitare il firewall di Windows 10 è possibile lanciare il seguente comando

powershell.exe -NoProfile -ExecutionPolicy Bypass -File Win10.ps1 DisableTelemetry EnableFirewall

In alternativa è possibile passare allo script un file di testo contenente l'elenco delle funzioni da eseguire

Ad es.

powershell.exe -NoProfile -ExecutionPolicy Bypass -File Win10.ps1 -preset preset.txt

Il contenuto del file preset.txt avrà un aspetto simile al seguente

Al termine dell'esecuzione verrà richiesto di premere un tasto per procedere al riavvio del sistema.

Una volta scaricato lo script Win10.ps1 è possibile aprirlo e modificarlo con un qualsiasi editor di testo, tuttavia è consigliabile utilizzare editor dotati di evidenziazione della sintassi come Notepad++, Sublime Text, Emacs , ecc.

|

| FIG 1 - Windows 10 Initial Setup Script, Editing del file Win10.ps1 |

Si tratta di uno script PowerShell ben strutturato contenente un lungo elenco di impostazioni, organizzate a coppie, con effetto opposto: nella colonna di sinistra sono presenti i comandi che disabilitano una funzionalità di Windows mentre a destra ci sono i comandi opposti che permettono di riabilitare la funzione disattivata in precedenza (questi ultimi sono per default disabilitati in quanto preceduti dal simbolo # che trasforma in un commento tutto quello che segue sulla stessa riga).

I comandi che non sono commenti, ovvero che non presentano il simbolo # iniziale, verranno applicati a Windows all'esecuzione dello script.

Lo script può essere avviato, utilizzando un account con privilegi elevati, semplicemente cliccando sul file Win10.ps1 con il tasto destro del mouse e selezionando Esegui con Powershell dal menu contestuale.

|

| FIG 2 - Esegui con PowerShell |

Lo script può essere lanciato anche da riga di comando permettendo di specificare le funzioni da eseguire.

Ad es. se si intende disabilitare la telemetria e abilitare il firewall di Windows 10 è possibile lanciare il seguente comando

powershell.exe -NoProfile -ExecutionPolicy Bypass -File Win10.ps1 DisableTelemetry EnableFirewall

In alternativa è possibile passare allo script un file di testo contenente l'elenco delle funzioni da eseguire

Ad es.

powershell.exe -NoProfile -ExecutionPolicy Bypass -File Win10.ps1 -preset preset.txt

Il contenuto del file preset.txt avrà un aspetto simile al seguente

#Privacy Settings DisableTelemetry DisableWebSearch #Service Tweaks EnableFirewall DisableAutoplay

Al termine dell'esecuzione verrà richiesto di premere un tasto per procedere al riavvio del sistema.

venerdì 26 gennaio 2018

Kali Linux: Scovare l'indirizzo IP del server protetto da Cloudflare

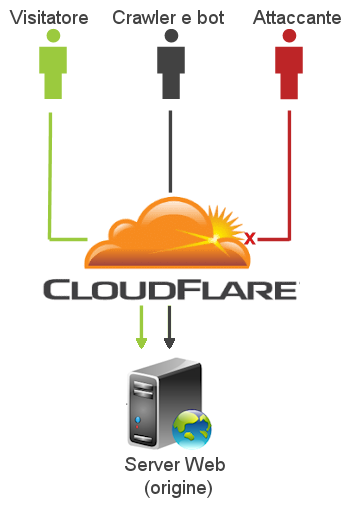

Milioni di siti web, al fine di proteggersi da attacchi DDos (Distributed Denial of Service) e aumentare la velocità di accesso, utilizzano il servizio Cloudflare.

Cloudflare agisce in maniera analoga ad un CDN (Content Delivery Network) ma molto più semplice da configurare. Il sistema si interpone tra il server che ospita il sito web e il visitatore filtrando gli utenti indesiderati (con conseguente risparmio di banda e risorse) e aumentando la sicurezza.

Per utilizzare Cloudflare è necessario registrarsi sul sito www.cloudflare.com, selezionare il servizio desiderato (quello per siti/blog personali è gratuito) quindi impostare i nameserver di Cloudflare come authoritative nameservers per il proprio dominio (generalmente questa operazione va effettuata dal pannello di gestione del dominio messo a disposizione dal proprio registrar).

Cloudflare dispone di numerosi data center sparsi per il mondo. Attraverso una tecnologia proprietaria denominata Anycast e attraverso i propri nameserver, Cloudflare dirotta tutte le richieste di accesso al sito al data center più vicino al visitatore. Il data center verifica l'attendibilità del visitatore analizzandone diverse caratteristiche tra cui l'indirizzo IP, la risorsa richiesta, il numero di richieste, la loro frequenza, ecc. Solo nel caso in cui il visitatore venga ritenuto affidabile, Cloudflare provvede a prelevare i dati contenuti nella cache aggiornata e, dopo aver applicato alcune ottimizzazioni, li restituisce al visitatore in maniera del tutto trasparente.

I visitatori non verranno mai in "contatto" con l'indirizzo IP del server che ospita il sito web.

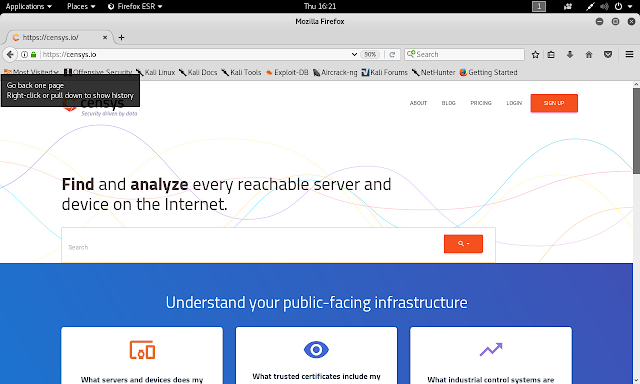

Purtroppo, causa imperizia di alcuni amministratori che non limitano l'accesso ai propri server solo agli indirizzi IP di Cloudflare, molti siti web rimangono vulnerabili ed esposti ad attacchi. In questi casi, infatti, l'indirizzo pubblico del server "origine" rimane esposto e può essere individuato con l'utilizzo di alcuni tool come la piattaforma Censys e CloudFlair.

Di seguito verrà mostrato come individuare l'indirizzo IP pubblico di un server "origine" vulnerabile protetto da Cloudflare utilizzando Kali Linux.

ATTENZIONE:

Danneggiare o violare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.

Cloudflare agisce in maniera analoga ad un CDN (Content Delivery Network) ma molto più semplice da configurare. Il sistema si interpone tra il server che ospita il sito web e il visitatore filtrando gli utenti indesiderati (con conseguente risparmio di banda e risorse) e aumentando la sicurezza.

Per utilizzare Cloudflare è necessario registrarsi sul sito www.cloudflare.com, selezionare il servizio desiderato (quello per siti/blog personali è gratuito) quindi impostare i nameserver di Cloudflare come authoritative nameservers per il proprio dominio (generalmente questa operazione va effettuata dal pannello di gestione del dominio messo a disposizione dal proprio registrar).

Cloudflare dispone di numerosi data center sparsi per il mondo. Attraverso una tecnologia proprietaria denominata Anycast e attraverso i propri nameserver, Cloudflare dirotta tutte le richieste di accesso al sito al data center più vicino al visitatore. Il data center verifica l'attendibilità del visitatore analizzandone diverse caratteristiche tra cui l'indirizzo IP, la risorsa richiesta, il numero di richieste, la loro frequenza, ecc. Solo nel caso in cui il visitatore venga ritenuto affidabile, Cloudflare provvede a prelevare i dati contenuti nella cache aggiornata e, dopo aver applicato alcune ottimizzazioni, li restituisce al visitatore in maniera del tutto trasparente.

|

| FIG 1 - Cloudflare |

Purtroppo, causa imperizia di alcuni amministratori che non limitano l'accesso ai propri server solo agli indirizzi IP di Cloudflare, molti siti web rimangono vulnerabili ed esposti ad attacchi. In questi casi, infatti, l'indirizzo pubblico del server "origine" rimane esposto e può essere individuato con l'utilizzo di alcuni tool come la piattaforma Censys e CloudFlair.

Di seguito verrà mostrato come individuare l'indirizzo IP pubblico di un server "origine" vulnerabile protetto da Cloudflare utilizzando Kali Linux.

ATTENZIONE:

Danneggiare o violare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.

- Posizionarsi sul sito https://censys.io e, se non si dispone già di un'account, crearne uno cliccando su Signup e seguendo le istruzioni a video. Al termine eseguire il logon con il proprio account.

FIG 2 - Sito web Censys.io - Posizionarsi sulla pagina https://censys.io/account/api e prendere nota di API ID e Secret;

FIG 3 - Censys, API ID e Secret - Aprire una finestra terminale di Kali Linux e digitare i seguenti comandi

export CENSYS_API_ID=<API_ID_Assegnato>

export CENSYS_API_SECRET=<API_Secret_Assegnato>

sostituendo <API_ID_Assegnato> e <API_Secret_Assegnato> con i valori API ID e Secret ottenuti nel passo precedente;

FIG 4 - Kali Linux, impostare variabili d'ambiente CENSYS_API_ID e CENSYS_API_SECRET - Clonare il repository digitando, nella finestra terminale, il seguente comando

git clone https://github.com/christophetd/cloudflair.git

Installare le dipendenze del pacchetto eseguendo i comandi

cd cloudflair

pip install -r requirements.txt- Per individuare l'indirizzo IP del server "origine" eseguire il comando

python cloudflair.py myvulnerable.site

sostituendo myvulnerable.site con l'indirizzo del sito web che si intende verificare. L'output sarà simile a quello mostrato in FIG 7 e sono evidenziati gli indirizzi IP dei server "origine".

FIG 7 - Output CloudFlair

|

| FIG 5 - Kali Linux, clonazione repository cloudflair |

|

| FIG 6 - Kali Linux, installazione dipendenze di CloudFlair |

martedì 23 gennaio 2018

Windows 10: Modificare il livello batteria di riserva

Chi lavora con un portatile sa bene che quando la batteria scende al di sotto di una determinata soglia, il sistema operativo entra in modalità sospensione per evitare la perdita dei dati causata da uno spegnimento improvviso. Il livello della batteria raggiunto il quale Windows entra in sospensione può essere modificato agendo tramite le impostazioni presenti nel Pannello di controllo:

- Avviare il Pannello di controllo (WIN+R e digitare control seguito da invio) e cliccare su Hardware e suoni;

FIG 1 - Windows 10, Pannello di controllo - Nella finestra successiva cliccare su Opzioni risparmio energia;

FIG 2 - Windows 10, Pannello di controllo > Hardware e suoni - Cliccare su Modifica impostazioni combinazione relativo all'elemento attivo;

FIG 3 - Windows 10, Pannello di controllo > Hardware e suoni > Opzioni risparmio energia - Cliccare sul collegamento Cambia impostazioni avanzate risparmio energia;

FIG 4 - Windows 10, Modifica combinazioni per il risparmio di energia - Nella finestra Opzioni risparmio energia, scorrere l'elenco e cliccare sulla sezione Batteria. All'interno di tale sezione, nell'elenco ad albero, cliccare sull'elemento Livello batteria di riserva. I due valori, relativi all'alimentazione a batteria e da rete elettrica, rappresentano la percentuale residua di carica in corrispondenza della quale si avvia la modalità di alimentazione di riserva/sospensione. Personalizzare tali valori in base alle proprie esigenze.

FIG 5 - Windows 10, Opzioni risparmio energia

Iscriviti a:

Commenti (Atom)