In Linux il comando più utilizzato per visualizzare il contenuto di una cartella (e non solo) è, senza ombra di dubbio, ls. Molti utenti ignorano che in Linux è presente anche il comando dir che ha l'unico scopo di mostrare il contenuto di una cartella.

Sintassi

La sintatti base del comando dir è

dir [options] [Directory] [Files]

in cui

- options: Si tratta di parametri opzionali che possono essere utilizzati per controllare l'output del comando dir.

- Directory: È la directory il cui contenuto deve essere elencato.

- Files: È un elenco di file specifici che devono essere elencati.

Utilizzo

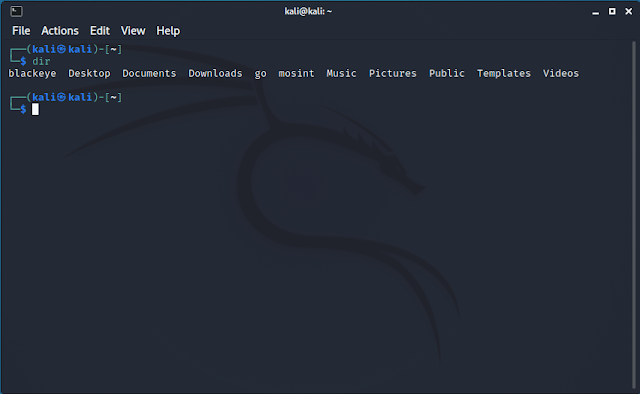

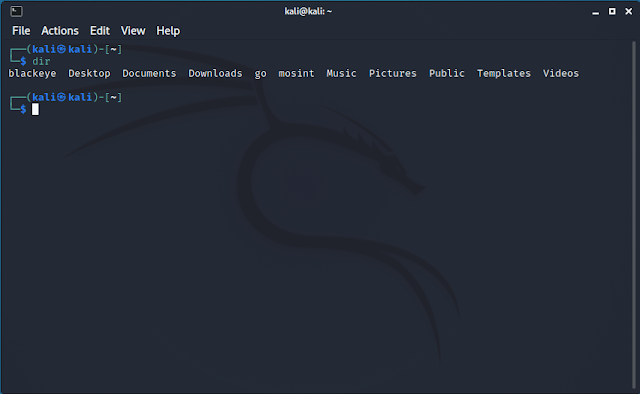

L'uso più elementare del comando dir è quello di elencare il contenuto della directory corrente e per farlo basta digitare dir senza alcuna opzione e premere invio. Se non viene specificata alcuna directory, infatti, il comando dir elenca il contenuto della directory di lavoro corrente.

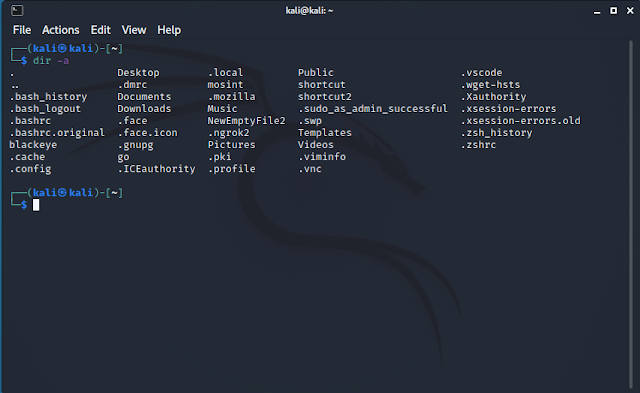

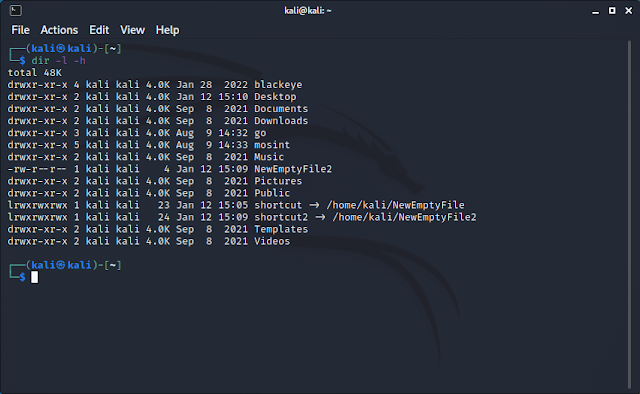

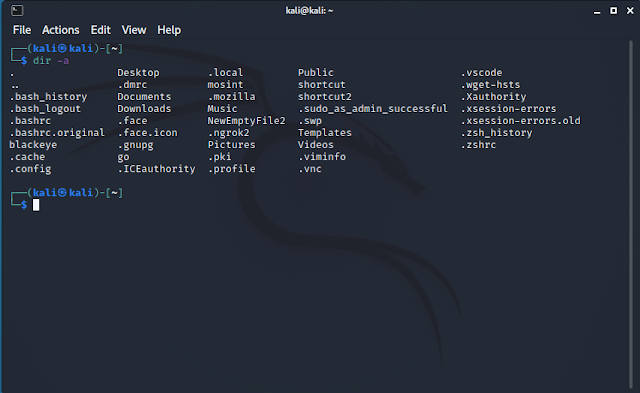

Come visibile in FIG 1, l'output del comando dir viene ordinato in ordine alfabetico.

|

| FIG 1 - Visualizzare elenco file con il comando dir |

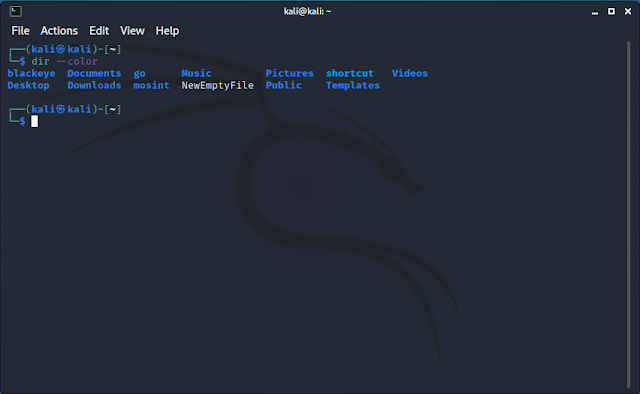

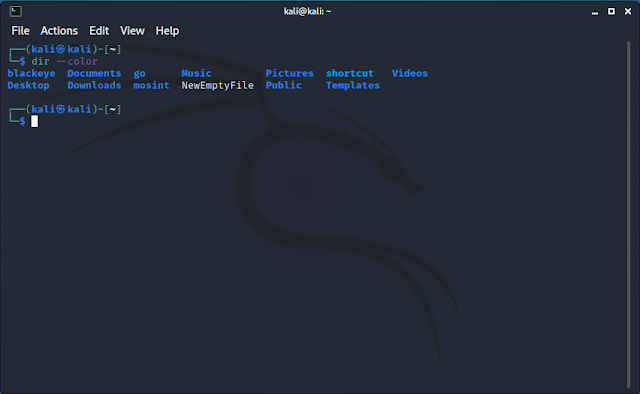

Il comando dir, a differenza del comando ls, per impostazione predefinita non visualizza l'output a colori. Per abilitare la visualizzazione a colori è possibile utilizzare l'opzione --color.

dir --color

|

| FIG 2 - Output a colori |

I colori permettono di identificare rapidamente determinati file o cartelle in base al loro colore. Ad esempio:

Verde o Bianco: File regolari

Blu: Directory

Ciano: Collegamenti simbolici

Rosso: Collegamenti interrotti

Giallo: File del dispositivo

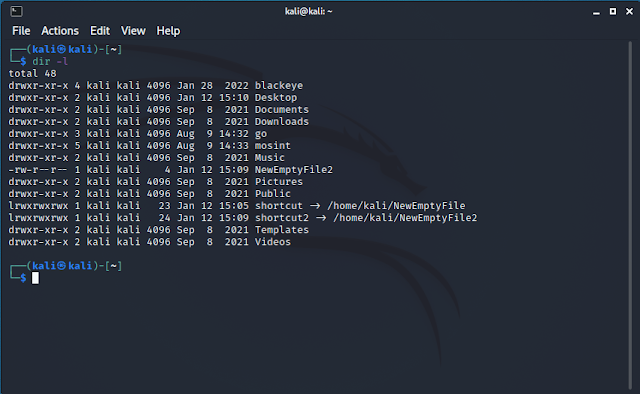

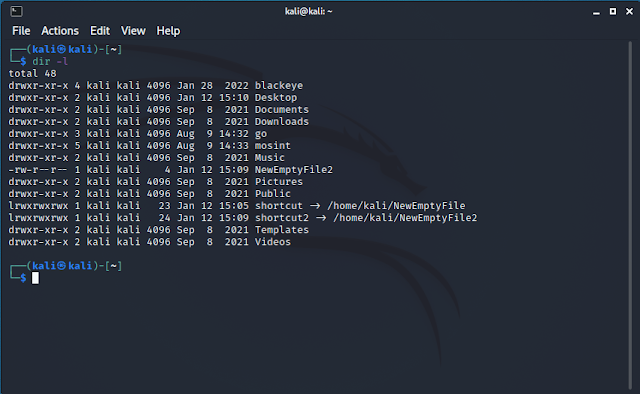

Utilizzando l'opzione -l, l'output viene visualizzato come un lungo elenco. Per ciascun file vengono visualizzate informazioni come permessi, proprietà, timestamp, ecc.

dir -l

|

| FIG 3 - Visualizzazione come elenco |

Altre opzioni di visualizzazione come elenco sono:

-1: elenca le voci in una singola colonna

-C: elenca le voci in colonne

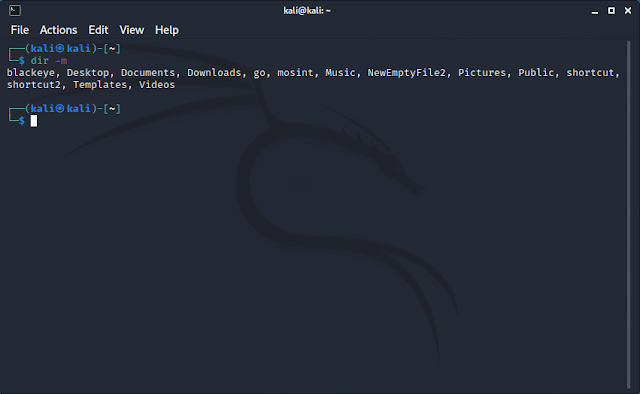

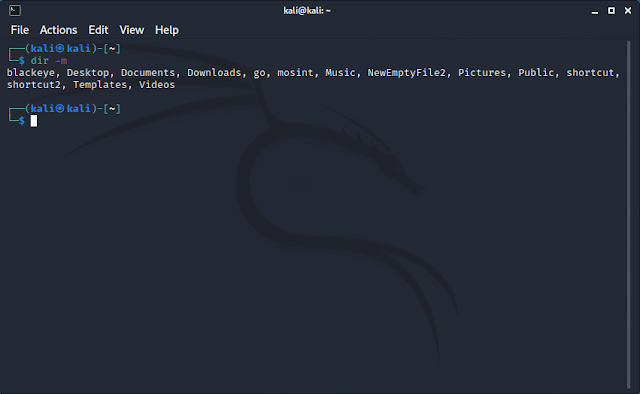

-m: elenca le voci in un formato separato da virgole.

L'opzione -m è particolarmente utile quando si vuole generare rapidamente un elenco di file che altri programmi o script possono utilizzare. L'apprendimento automatico è un esempio di come questa opzione possa essere utile.

dir -m

|

FIG 4 - Elenco separato da virgole

|

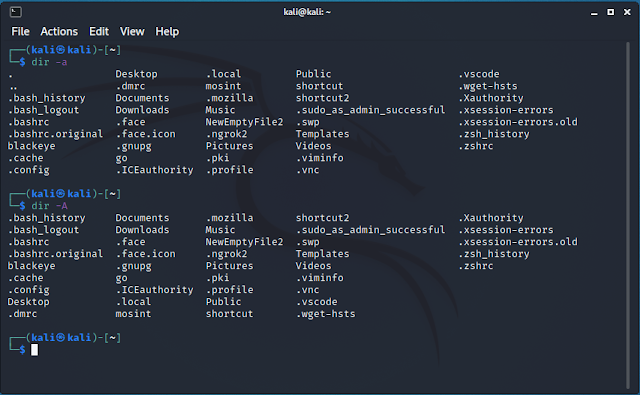

In Linux i file il cui nome inizia con un punto (.) sono file nascosti e, per impostazioni predefinita, non vengono visualizzati. Per visualizzare i file nascosti va utilizzata l'opzione -a.

dir -a

|

| FIG 5 - Visualizzazione file nascosti |

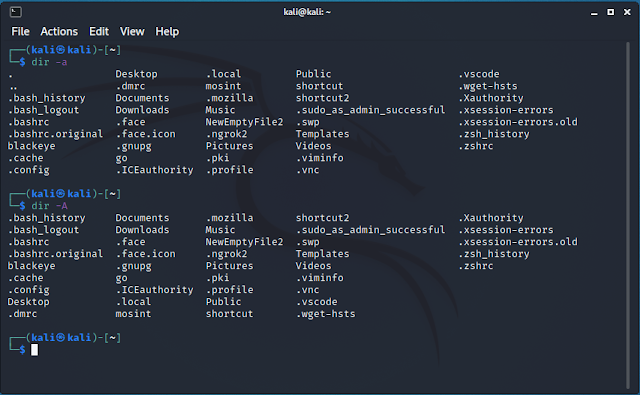

Nell'output vengono visualizzate anche due voci speciali (dette pseudo-file): . (directory corrente) e .. (directory padre). Per non visualizzarle nell'output si utilizza l'opzione -A (abbreviazione di "almost-all").

dir -A

|

| FIG 6 - Visualizzazione file nascosti senza gli pseudo-file |

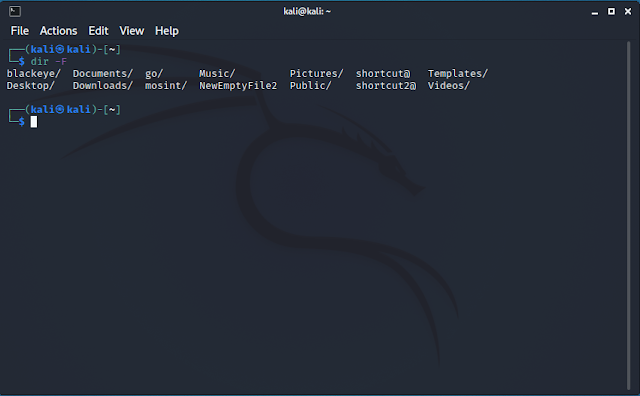

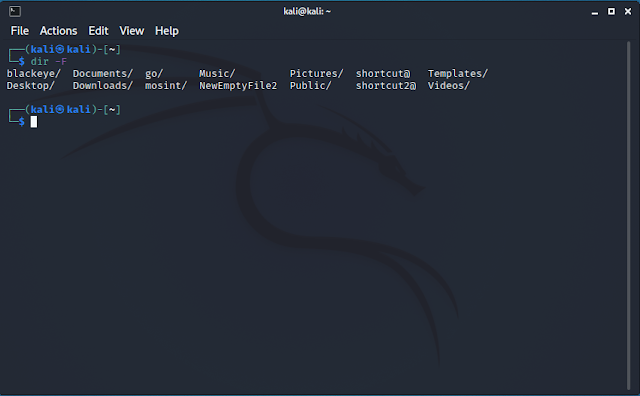

Utilizzando l'opzione -F, abbreviazione di "classify", viene aggiunto un carattere dopo ogni voce per indicare il tipo di file. Questa informazione permette di identificare rapidamente alcuni tipi di file.

dir -F

I caratteri aggiunti per ogni voce sono:

- \ per le directory

- @ per i collegamenti

- * per i file eseguibili

- | per FIFO (named pipes)

|

| FIG 7 - Classify |

Un opzione simile è --file-type, che si comporta in maniera simile a -F ma non mostra * per i file eseguibili.

dir --file-type

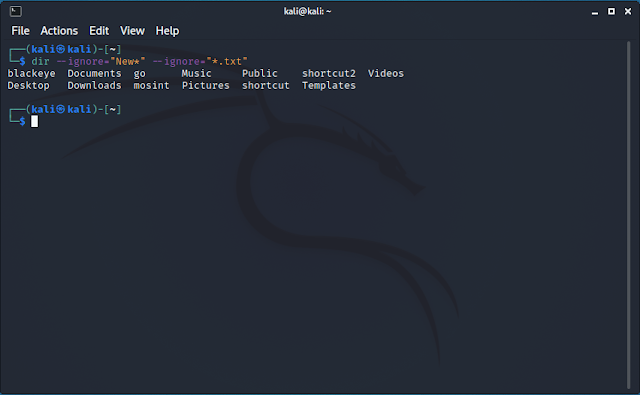

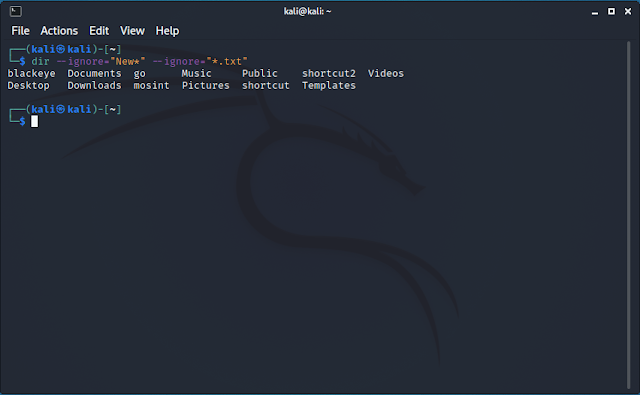

L'opzione --ignore consente di specificare tipi di file da non visualizzare/ignorare. Ad esempio il comando

dir --ignore="New*" --ignore="*.txt"

non visualizza i file il cui nome inizia per "New" o che hanno estensione .txt.

|

| FIG 8 - Escludere la visualizzazione di alcuni file |

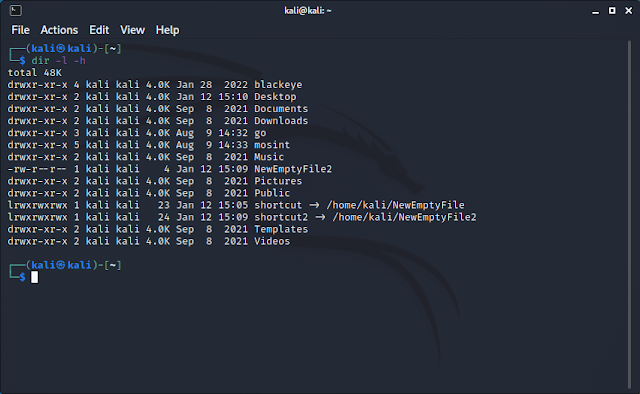

Anche il comando dir supporta l'opzione -h (abbreviazione di "human-readable") che visualizza le informazioni, come la dimensione dei file, in maniera più comprensibile per gli utenti. È consigliabile utilizzare l'opzione -l insieme a -h.

dir -l -h

|

| FIG 9 - Visualizzazione human-readable |

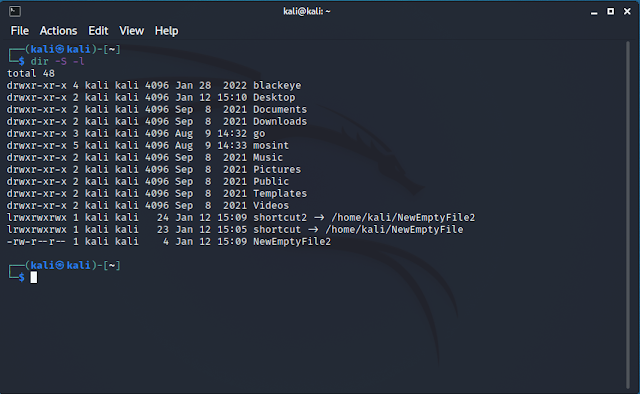

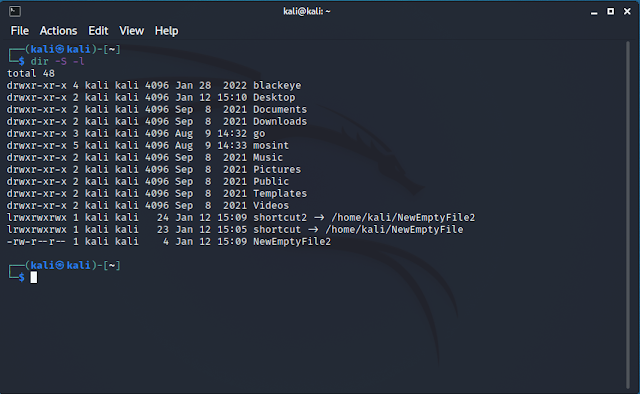

Per visualizzare i file in base alle loro dimensioni, si utilizza l'opzione -S (opzione utile per individuare i file che occupano maggiore spazio)

dir -S -l

Come si può vedere nella schermata seguente, i file che occupano più spazio sono visualizzati in alto.

|

| FIG 10 - Ordinare file per dimensione |