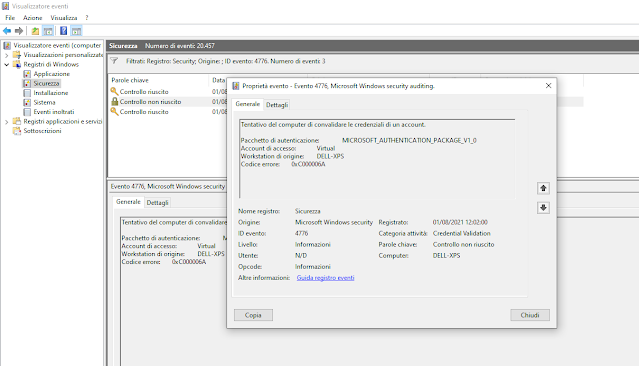

Verificare gli accessi al sistema può non bastare ed è opportuno approfondire l'indagine al fine di individuare eventuali falle di sicurezza del sistema operativo o di uno dei software presenti sulla macchina. Per tale motivo è bene indagare anche su cosa ha effettuato il malintenzionato una volta avuto accesso al sistema come:

- Programmi eseguiti.

- Accessi al disco.

- Cancellazione dei registri eventi e log al fine di nascondere l'intrusione.

- Creazione di account utente e modifica di gruppi per lasciarsi una via di accesso nel caso in cui la vulnerabilità sfruttata per ottenere l'accesso venisse patchata.

- Cancellazione di account utente (che potrebbero ricondurre all'intrusione).

Verificare account eliminati (Evento ID 4726)

Per verificare se qualche account è stato eliminato e chi ha eseguito l'operazione possiamo procedere nel seguente modo:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

|

| FIG 1 - Registro eventi Sicurezza |

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 4726 (l'ID corrisponde all'evento: Un account utente è stato eliminato) e cliccare su OK.

|

| FIG 2 - Filtro registro corrente, ID 4726 |

- Come visibile in figura l'evento riporta l'autore della rimozione (Nella sezione Soggetto, Nome Account: Virtual), il nome e il SID dell’utente rimosso (sezione Account di destinazione, ID sicurezza:S-1-5-21....., Nome account:Test) oltre ad altre informazioni come la data e l'ora in cui l'operazione è stata eseguita.

|

| FIG 3 - Un account utente è stato eliminato |

Verificare account rimossi da gruppi (Evento ID 4733)

Per verificare se qualche utente è stato rimosso da qualche gruppo:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 4733 (l'ID corrisponde all'evento: È stato rimosso un membro da un gruppo locale con sicurezza attivata) e cliccare su OK.

- L'evento riporta l'autore della rimozione (Nella sezione Soggetto, Nome Account: Virtual), l'account rimosso dal gruppo (sezione Membro, ID sicurezza: DELL-XPS/Test2), il gruppo da cui è stato rimosso (Sezione Gruppo, ID sicurezza: BUILTIN/Utenti desktop remoto).

|

| FIG 4 - È stato rimosso un membro da un gruppo locale con sicurezza attivata |

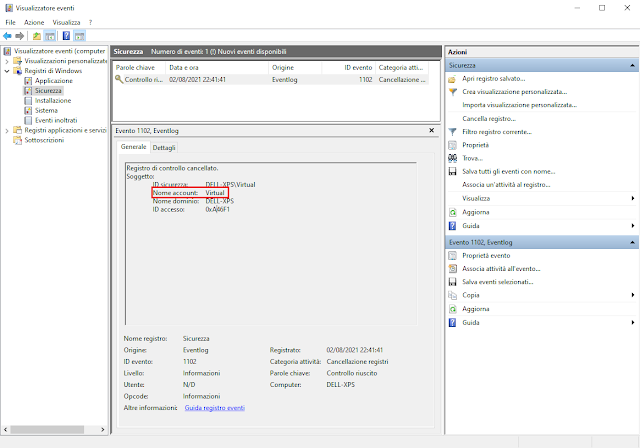

Verificare account inseriti in gruppi (Evento ID 4732)

Nei seguenti passaggi viene mostrato come verificare se un account è stato inserito all'interno di un gruppo. Un malintenzionato può aver aggiunto un normale account utente, con privilegi limitati, al gruppo amministratore, con privilegi elevati:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 4732 (l'ID corrisponde all'evento: È stato aggiunto un membro a un gruppo locale con sicurezza attivata) e cliccare su OK.

- L'evento riporta l'autore dell'operazione (sezione Soggetto, Nome Account: Virtual), l'account aggiunto al gruppo (sezione Membro, ID sicurezza: DELL-XPS/Test2), il gruppo da cui è stato aggiunto (sezione Gruppo, ID sicurezza: BUILTIN/Utenti desktop remoto).

|

| FIG 5 - È stato aggiunto un membro a un gruppo locale con sicurezza attivata |

Verificare creazione nuovo account (Evento ID 4720)

Per verificare se sono stati creati nuovi account utente:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 4720 (l'ID corrisponde all'evento: È stato creato un account utente) e cliccare su OK.

- L'evento riporta l'autore dell'operazione (sezione Soggetto, Nome Account: Virtual), l'account creato (sezione Membro, ID sicurezza: DELL-XPS/Test2, Nome account: Test2)e ulteriori informazioni.

|

| FIG 6 - È stato creato un account utente |

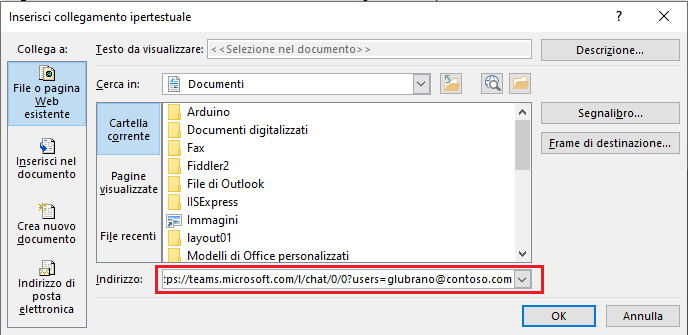

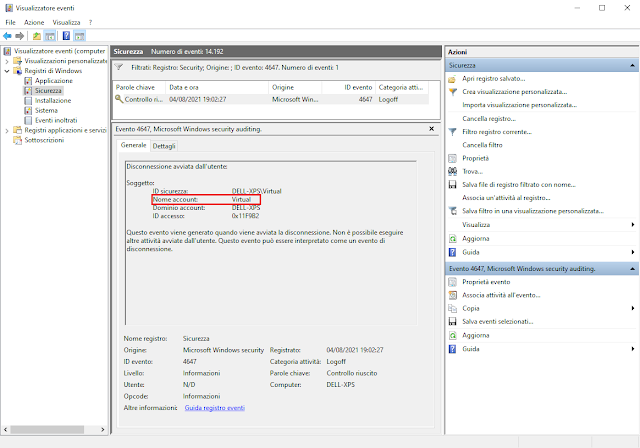

Verifica disconnessione dell'utente (Evento ID 4647)

Per verificare quando un utente ha effettuato il logoff basta ricercare l'evento con ID 4647:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 4647 (l'ID corrisponde all'evento: Disconnessione avviata dall'utente) e cliccare su OK.

- L'evento riporta l'autore (sezione Soggetto, Nome Account: Virtual), la data e l'ora dell'operazione.

|

| FIG 7 - Disconnessione avviata dall'utente |

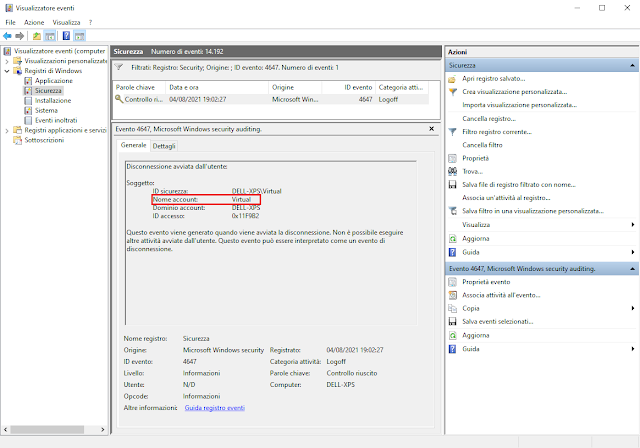

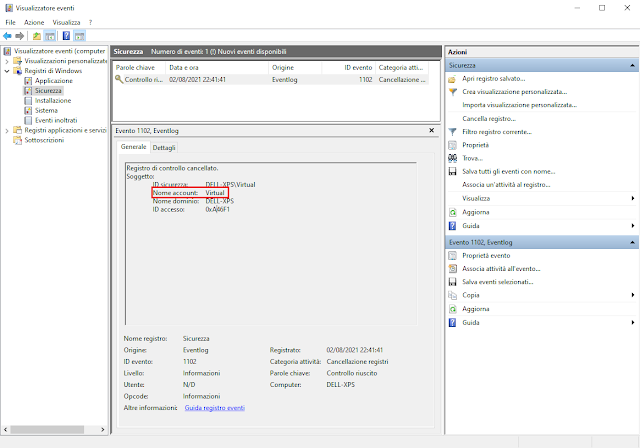

Verifica cancellazione del registro (Evento ID 1120)

Un utente con privilegi amministrativi sulla macchina può cancellare completamente il contenuto del registro per nascondere le proprie tracce. L'operazione, tuttavia, genera un evento con ID 1120. Per verificare se il registro è stato svuotato e da chi:

- Avviare il Visualizzatore eventi (WIN+R e digitare eventvwr.msc seguito da invio).

- Nel riquadro sinistro espandere Registri di Windows e selezionare il registro Sicurezza. Cliccare su Filtro registro corrente.

- Nella casella contrassegnata dall'etichetta <Tutti gli ID evento> digitare l'ID 1120 (l'ID corrisponde all'evento: Registro di controllo cancellato) e cliccare su OK.

- L'evento riporta l'autore (sezione Soggetto, Nome Account: Virtual), la data e l'ora dell'operazione.

|

| FIG 8 - Registro di controllo cancellato |