Per abilitare la cifratura di un'unità di sistema con BitLocker:

- Aprire Esplora file;

- Cliccare su Questo PC;

- Cliccare, con il tasto destro del mouse, sull'unità di sistema (generalmente C:) che si intende cifrare e, dal menu contestuale, selezionare la voce Attiva BitLocker.

|

| FIG 1 - Attiva BitLocker sull'unità di sistema |

Per la cifratura BitLocker utilizza il chip TPM (Trusted Platform Module) presente sulla scheda madre. Nel caso in cui tale chip non fosse presente, nell'attivare BitLocker verrà visualizzato il messaggio mostrato in FIG 2.

|

| FIG 2 - Impossibile utilizzare TPM (Trusted Platform Module) |

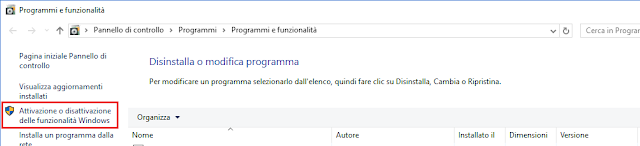

In questi casi è necessario effettuare un ulteriore passaggio agendo tramite l'Editor Criteri di gruppo:

- Premere la combinazione di tasti WIN+R per aprire la finestra di dialogo Esegui e digitare gpedit.msc seguito da invio per aprire l'Editor criteri di gruppo locali;

- Nell’elenco ad albero, presente sulla sinistra, raggiungere la sezione Criteri Computer locale->Configurazione computer->Modelli amministrativi->Componenti di Windows->Crittografia unità BitLocker->Unità del sistema operativo;

FIG 3 - Editor criteri di gruppo locali, Richiedi autenticazione aggiuntiva all’avvio - Nei criteri elencati nella parte destra della finestra, aprire Richiedi autenticazione aggiuntiva all’avvio con un doppio click, selezionare l'opzione Attivata e spuntare la voce Consenti BitLocker senza un TPM compatibile quindi confermare su OK.

FIG 4 - Attiva criterio Richiedi autenticazione aggiuntiva all’avvio

Il chip TPM viene utilizzato per cifratura e decifratura dei dati, se non presente bisogna scegliere se utilizzare una password da inserire ad ogni avvio oppure una pendrive che dovrà essere sempre inserita nel sistema per consentirne l'avvio.

La cifratura dell'unità può richiedere diverso tempo. L'operazione viene eseguita in background e viene portata a termine automaticamente.

La cifratura dell'unità può richiedere diverso tempo. L'operazione viene eseguita in background e viene portata a termine automaticamente.

Tramite il criterio Richiedi autenticazione aggiuntiva all’avvio è possibile specificare un ulteriore fattore di autenticazione in aggiunta al TPM come un PIN (con una lunghezza compresa tra 6 e 20 cifre), oppure una pendrive contenente la chiave di decifratura. In questo caso è possibile rendere obbligatorio uno dei due elementi aggiuntivi selezionando la voce Richiedi al posto di Consenti dai relativi menu a discesa oppure renderli obbligatori entrambi selezionando, dalla casella Configurazione chiave e PIN, la voce Richiedi chiave e PIN di avvio con il TPM.

|

| FIG 5 - Richiedi chiave e PIN di avvio con il TPM |