Ci sono molti tool in grado di catturare i dati presenti in memoria tuttavia uno dei più utilizzati è il Forensic Tool Kit (FTK) messo a disposizione da AccessData. In particolare utilizzerò il tool FTK Imager di AccessData scaricabile gratuitamente dal seguente link

DOWNLOAD FTK Imager

Installazione di AccessData FTK Imager

- Una volta scaricato FTK Imager possiamo procedere alla sua installazione cliccando sul file eseguibile. Nella prima schermata di benvenuto basta cliccare su Next per proseguire con l'installazione.

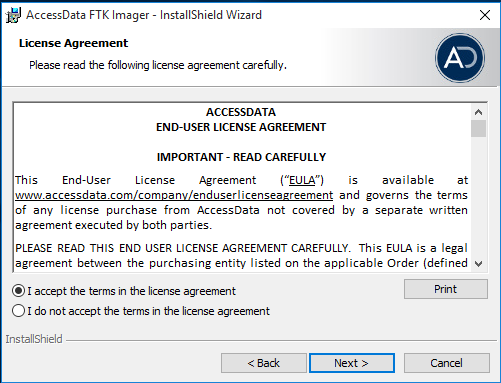

FIG 1 - Installazione AccessData FTK Imager - Accettiamo i termini della licenza selezionando l'apposita opzione e clicchiamo sul pulsante Next per proseguire.

FIG 2 - AccessData FTK Imager, Termini di licenza - Nella schermata successiva verifichiamo il percorso di installazione del Toolkit e clicchiamo su Next.

FIG 3 - AccessData FTK Imager, Percorso di installazione - A questo punto siamo pronti per procedere con l'installazione del Toolkit. Cliccare sul pulsante Install per dare seguito all'installazione.

FIG 4 - AccessData FTK Imager, Installazione - Al termine dell'installazione, lasciando la spunta all'opzione Launch AccessData FTK Imager e cliccando su Finish possiamo avviare il toolkit

FIG 5 - AccessData FTK Imager, Fine installazione e avvio

Eseguire il dump della memoria con FTK Imager

- Una volta avviato FTK Imager, per catturare l'intero contenuto della memoria RAM, cliccare sul menu File quindi selezionare Capture memory

FIG 6 - AccessData FTK Imager, Capture Memory... - Nella finestra successiva indicare il nome da assegnare al file di dump della memoria, il percorso dove si intende salvare il file e specificare se si intende salvare anche il file della memoria virtuale (pagefile.sys) quindi cliccare su Capture Memory.

FIG 7 - AccessData FTK Imager, Memory Capture - Non resta che attendere la fine dell'operazione.

FIG 8 - AccessData FTK Imager, Memory Progress

Analizzare il file di dump creato con FTK Imager utilizzando Kali Linux

- Da Kali Linux, avviare la finestra terminale

- Posizionarsi su /usr/share/volatility utilizzando il comando

cd /usr/share/volatility

FIG 9 - Kali Linux, Volatility - Lanciando il comando python vol.py -h è possibile visualizzare l'elenco delle opzioni e dei plugin che è possibile utilizzare con Volatility. I plugin ci consentono di estrarre dal file di dump diverse informazioni.

- Per visualizzare le informazioni del file .mem è necessario lanciare il comando python vol.py imageinfo -f /<percorso_e_nome_file.mem> indicando il percorso e il nome del file .mem creato con FTK Imager. Supponiamo di aver copiato tale file, nominato memdump.mem, sul desktop di Kali Linux, in questo caso il comando da lanciare è il seguente

python vol.py imageinfo -f /root/Desktop/memdump.mem

Dall'analisi del file di dump possiamo estrarre diverse informazioni come la versione del sistema operativo, il numero di CPU, gli indirizzi fisici per ciascun processore, la data e ora relativa alla creazione del dump, ecc.

FIG 10 - Kali Linux, Volatility - Imageinfo - Un'altra informazione utile che possiamo estrapolare dal file di dump della RAM è quella relativa ai processi che erano in esecuzione sulla macchina. Il comando da eseguire da terminale è il seguente

python vol.py pslist --profile=Win10x64 -f /root/Desktop/memdump.mem

Dove al posto di Win10x64 va indicato il profilo (Suggested Profile) visualizzato dal comando visto nel punto 4

FIG 11 - Kali Linux, Volatility - pslist - Anche il plug-in pstree permette di visualizzare i processi che erano in esecuzione e l'output viene formattato evidenziando la struttura ad albero.

python vol.py pstree --profile=Win10x64 -f /root/Desktop/memdump.mem

FIG 12 - Kali Linux, Volatility - pstree - Per visualizzare l'elenco dei driver che erano caricati è possibile utilizzare il plugin driverscan

python vol.py driverscan --profile=Win10x64 -f /root/Desktop/memdump.mem

FIG 13 - Kali Linux, Volatility - driverscan - Per conoscere le ultime console eseguite sulla workstation

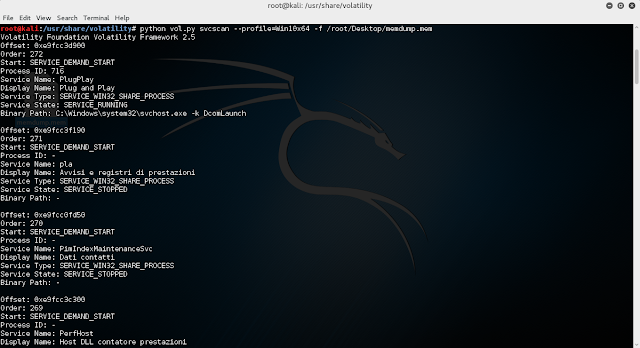

python vol.py consoles --profile=Win10x64 -f /root/Desktop/memdump.mem - Per visualizzare i servizi che erano in esecuzione

python vol.py svcscan --profile=Win10x64 -f /root/Desktop/memdump.mem

FIG 14 - Kali Linux, Volatility - svcscan - Per visualizzare i driver installati e relative periferiche.

python vol.py devicetree --profile=Win7SP1x64 -f /root/Desktop/memdump.mem

FIG 15 - Kali Linux, Volatility - devicetree - Per visualizzare gli Hive del registro caricati in memoria

python vol.py hivelist --profile=Win7SP1x64 -f /root/Desktop/memdump.mem

I due indirizzi evidenziati in figura sono indirizzi virtuali del hive di SAM e SYSTEM. Questi 2 Hive contengono informazioni sufficienti ad estrarre l'hash delle password di Windows (utilizzando il plugin hasdump mostrato di seguito)

FIG 16 - Kali Linux, Volatility - hivelist - Con le informazioni recuperate al punto 11, possiamo eseguire il plugin hashdump per risalire all'hash delle password di Windows.

python vol.py hashdump --profile=Win7SP1x64 -f /root/Desktop/memdump.mem -y 0xfffff8a000024010 -s 0xfffff8a001f2f010

FIG 17 - Kali Linux, Volatility - hashdump

L'hash delle password può essere utilizzato per risalire alla password in chiaro degli account di Windows. Dall'output fornito da hashdump, individuare l'account par il quale si intende risalire alla password (in FIG 18 l'account di nostro interesse è Virtual) e copiare l'hash della password (evidenziato in FIG 18).

Una volta trovato l'hash si può tentare di risalire alla password di Windows tramite l'utilizzo di appositi tool, tabelle già compilate o servizi web come https://crackstation.net/

|

| FIG 18 - Kali Linux, Hash della password |

Come si intuisce l'argomento è molto vasto e per trattarlo completamente richiederebbe la stesura di un libro. L'articolo vuole essere solo uno spunto indicando le operazioni basilari che è possibile effettuare.

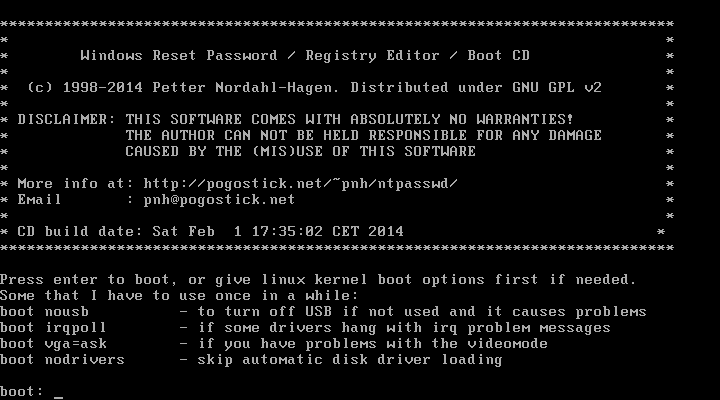

![Offline NT Password & Registry Editor, Password reset [sam] Offline NT Password & Registry Editor, Password reset [sam]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhVgAVpT8FIm8b-7KRODCmYqnG0aGO_2TAqCxF-3nJQzcrkYjTJuIFuKVulRmlqNM2Uk1ULIPXAYkNN1RoptP1Q1LePb0iY1U4T0ySi_Xp6M7AZJL9wwR2hAsxnX9MsiYV-EiyEWe3DLg/s1600/Offline+NT+Password+%2526+Registry+Editor-password+reset.png)