ATTENZIONE:

Danneggiare un sistema informatico (anche da remoto) rappresenta un reato penale. Le informazioni presenti in quest'articolo vanno utilizzate solo per testare/verificare sistemi di cui si è titolari. Declino ogni responsabilità civile e penale derivante da un utilizzo non legale delle informazioni presentate in questo articolo a solo scopo didattico.

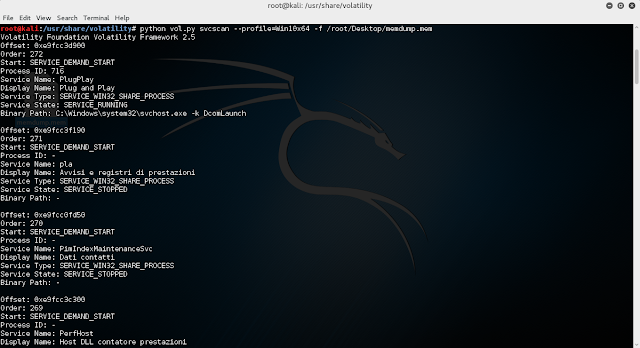

Nemucod è un trojan, realizzato in Javascript, che provvede a scaricare e ad eseguire altri malware sulla macchina infetta. Inizialmente Nemucod è stato utilizzato per scaricare e installare i ransomware TeslaCrypt e Locky sui PC delle vittime ma di recente viene utilizzato per installare un altro tipo di ransomware che provvede a criptare i dati degli utenti aggiungendo l'estensione .crypted e creando un file DECRYPT.txt sul desktop della vittima. Nel file DECRYPT.txt il malfattore avvisa l'utente che i suoi file sono stati crittografati utilizzando l'algoritmo RSA-1024 inoltre contiene informazioni sul riscatto e su come ed entro quando pagarlo. In realtà il ransomware utilizza un semplice algoritmo XOR (algoritmo simmetrico) per la crittografia dei dati ed è possibile decriptare i file senza pagare alcun riscatto, per di più le copie shadow e i punti di ripristino non vengono cancellati.

Nemucod si diffonde tramite email: la vittima riceve un email che ha tutta l'aria di un messaggio legittimo (ad uno sguardo superficiale il mittente sembra attendibile/conosciuto e persino il contenuto spesso risulta convincente). Aprendo l'allegato Javascript (.JS) presente all'interno del messaggio lo script lancia una serie di comandi, crea alcuni file batch (.bat) e provvede a scaricare l'eseguibile del ransomware nella cartella temporanea dell'account utente ( %TEMP%\<numeri_casuali>.exe).

Dal seguente link è possibile scaricare una delle varianti di Nemucod, si tratta di un file di testo contenente il codice Javascript utilizzato dal Trojan (ATTENZIONE a non renderlo eseguibile ed eseguirlo sulla propria postazione!).

DOWNLOAD NEMUCOD .JS

|

| FIG 1 - Nemucod Javascript - Download del ransomware |

Una volta che Nemucod ha completato il download del file eseguibile del ransomware, provvede a preparare un file di testo contenente il messaggio da visualizzare alla vittima e lancia uno script CMD che esegue la scansione del sistema alla ricerca dei file da cifrare. I file interessati dal ransomware sono quelli con le seguenti estensioni

*.zip *.rar *.7z *.tar *.gz *.xls *.xlsx *.doc *.docx *.pdf *.rtf *.ppt *.pptx *.sxi *.odm *.odt *.mpp *.ssh *.pub *.gpg *.pgp *.kdb *.kdbx *.als *.aup *.cpr *.npr *.cpp *.bas *.asm *.cs *.php *.pas *.vb *.vcproj *.vbproj *.mdb *.accdb *.mdf *.odb *.wdb *.csv *.tsv *.psd *.eps *.cdr *.cpt *.indd *.dwg *.max *.skp *.scad *.cad *.3ds *.blend *.lwo *.lws *.mb *.slddrw *.sldasm *.sldprt *.u3d *.jpg *.tiff *.tif *.raw *.avi *.mpg *.mp4 *.m4v *.mpeg *.mpe *.wmf *.wmv *.veg *.vdi *.vmdk *.vhd *.dsk

Ai file viene aggiunta l'estensione .crypted e viene richiamato l'eseguibile del ransomware che provvede a cifrare i primi 2048 bytes del file (anche se in alcune varianti il file viene cifrato per intero) utilizzando l'algoritmo XOR. Questo modo di operare spiega il perchè, in alcuni casi, basta rimuovere l'estensione .crypted per poter aprire nuovamente i file. Può capitare, infatti, che l'eseguibile non venga scaricato o eseguito correttamente e, pertanto, i file non vengono effettivamente cifrati.

Lo script CMD si autoelimina dopo aver aggiunto alcune chiavi di registro in modo tale che il ransomware venga eseguito ad ogni logon dell'utente. Una volta terminata la cifratura dei file viene visualizzato a video il contenuto del file DECRYPT.txt con le informazioni e istruzioni su come pagare il riscatto. Il contenuto del file è simile a quello mostrato in FIG 2

|

| FIG 2 - Nemucod - DECRYPT.txt |

Lo script .JS di Nemucod continua la sua opera tentando di scaricare altri malware/virus sulla postazione infetta.

I file relativi a Nemucod sono:

%Temp%\<numeri_casuali>.txt

%Temp%\<numeri_casuali>.exe

%LocalAppData%\evum\

%LocalAppData%\evum\1QGNQ.2MGvFO

%AppData%\BlastoffCounterpoiseDissimilitude

%AppData%\ForesideDopattaEmpyrean

%AppData%\gangbang.dll

%AppData%\htmlhelp.title.xml

%AppData%\libertine.dll

%AppData%\minimize_hover.png

%AppData%\System.dll

%Desktop%\Decrypt.txt

Le chiavi e i valori di registro creati da Nemucod sono:

HKCU\Software\Classes\.2MGvFO

HKCU\Software\Classes\.2MGvFO\ ayC5

HKCU\Software\Classes\ayC5

HKCU\Software\Classes\ayC5\shell

HKCU\Software\Classes\ayC5\shell\open

HKCU\Software\Classes\ayC5\shell\open\command

HKCU\Software\3c1cee05f3

HKCU\Software\Classes\ayC5\shell\open\command\

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\ [caratteri_illeggibili]

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\Crypted %Temp%\502105.txt

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\ [caratteri_illeggibili]

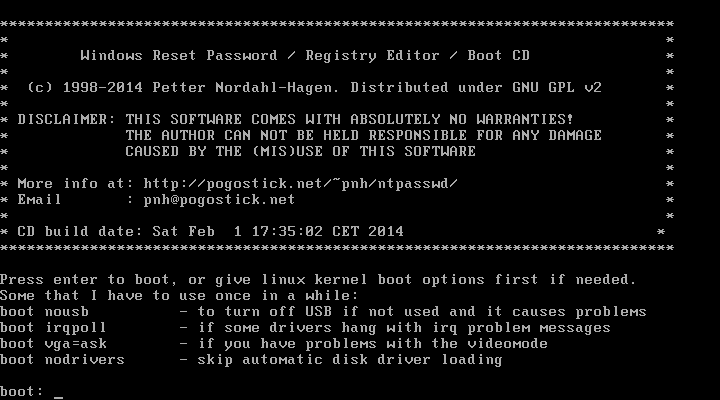

Per eliminare il Nemucod ed altri malware dalla macchina infetta, eseguire la scansione con un antivirus (come ad es. Kaspersky Rescue Disk) e un antimalware (come Malwarebytes) aggiornati.

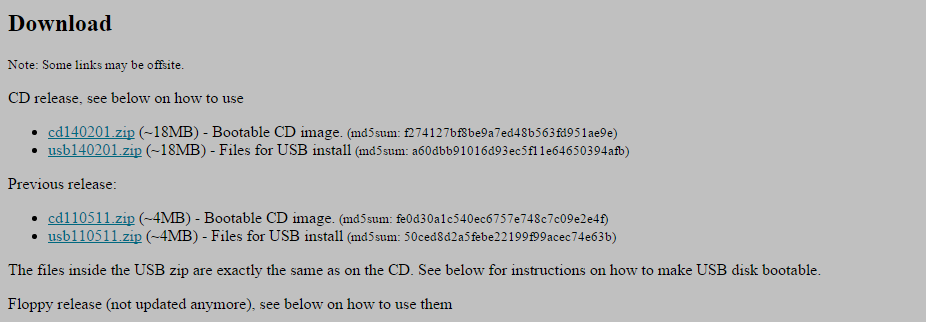

Recuperare i dati .CRYPTED

Uno strumento per decriptare i dati era stato inizialmente fornito dall'utente macomaco su bleepingcomputer, tuttavia il fatto di richiedere l'installazione di Python lo rendeva poco adatto agli utenti meno esperti. Un nuovo strumento è stato rilasciato da Fabian Wosar di Emsisoft.

Il tool può essere scaricato da https://decrypter.emsisoft.com/nemucod

Passo 1:

Creare una cartella sul desktop e inserire all'interno il tool appena scaricato. Copiare all'interno della cartella un file cifrato e lo stesso file non cifrato. Se non si dispone di un file non cifrato è possibile provare a cercare tra le immagini della cartella %public%.

|

| FIG 3 - Nemucod - Creazione cartella sul desktop |

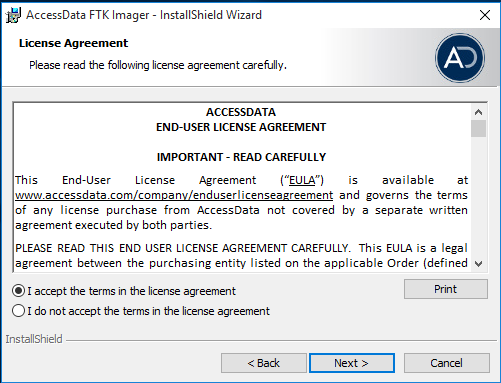

Passo 2:

Selezionare i 2 file e trascinarli sull'eseguibile decrypt_nemucod.exe. Nel caso venga visualizzata la finestra UAC (avviso di sicurezza) proseguire cliccando su OK. Il tool tenterà di ricavare la chiave di cifratura e al termine visualizzerà una finestra con la chiave trovata. Cliccare su OK per proseguire.

|

| FIG 4 - Nemucod - Decryption Key |

Passo 3:

Accettare la licenza di utilizzo cliccando su Sì per proseguire e visualizzare la finestra Emsisoft Decrypter for Nemucod.

|

| FIG 5 - Nemucod - License terms |

Passo 4:

Per default il tool provvede a decriptare solo i file presenti sul disco C:. Per aggiungere altri dischi cliccare sul pulsante Add File(s) e indicare il disco da aggiungere alla lista. Quando pronti, cliccare sul pulsante Decrypt per avviare l'operazione. Al termine verrà visualizzato il log delle operazioni effettuate che è possibile salvare (cliccando su Save log) e consultare in seguito.

|

| FIG 6 - Nemucod - Emsisoft Decrypter |

|

| FIG 7 - Nemucod - Emsisoft Decrypter, risultati |

![Offline NT Password & Registry Editor, Password reset [sam] Offline NT Password & Registry Editor, Password reset [sam]](https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEhVgAVpT8FIm8b-7KRODCmYqnG0aGO_2TAqCxF-3nJQzcrkYjTJuIFuKVulRmlqNM2Uk1ULIPXAYkNN1RoptP1Q1LePb0iY1U4T0ySi_Xp6M7AZJL9wwR2hAsxnX9MsiYV-EiyEWe3DLg/s1600/Offline+NT+Password+%2526+Registry+Editor-password+reset.png)