Il ransomware Dharma provvede a cifrare i dati dell'utente e aggiunge ai file cifrati una nuova estensione usando il formato .[indirizzo_email].Dharma. L'indirizzo email aggiunto al nome del file varia a seconda della versione del ransomware. Di seguito alcuni esempi:

.[3angle@india.com].dharma

.[amagnus@india.com].dharma

.[base_optimal@india.com].dharma

.[bitcoin143@india.com].dharma

.[blackeyes@india.com].dharma

.[doctor.crystal@mail.com].dharma

.[dr_crystal@india.com].dharma

.[emmacherry@india.com].dharma

.[google_plex@163.com].dharma

.[mr_lock@mail.com].dharma

.[opened@india.com].dharma

.[oron@india.com].dharma

.[payforhelp@india.com].dharma

.[savedata@india.com].dharma

.[singular@india.com].dharma

.[suppforhelp@india.com].dharma

.[SupportForYou@india.com].dharma

.[tombit@india.com].dharma

.[worm01@india.com].dharma

Dopo che su alcuni forum sono apparse alcune master key relative al ransomware, Kaspersky ed Eset hanno rilasciato i loro tool per la decriptazione dei file. In questo articolo mostrerò come recuperare i propri file utilizzando il tool di Kaspersky che ritengo più semplice da usare anche per i meno esperti.

Recupero dei dati

- Eseguire il download del tool di Kaspersky RakhniDecryptor;

- Scompattare il file .zip appena scaricato ed avviare il tool cliccando 2 volte sull'eseguibile RakhniDecryptor.exe;

|

| FIG 1 - Kaspersky RakhniDecryptor |

- Cliccando su Change parameters è possibile indicare i dischi su cui il tool dovrà intervenire e se cancellare o meno i file cifrati una volta decriptati. Per confermare le impostazioni e ritornare alla schermata principale, cliccare su OK.

|

| FIG 2 - Kaspersky RakhniDecryptor, Settings |

- Cliccare su Start Scan;

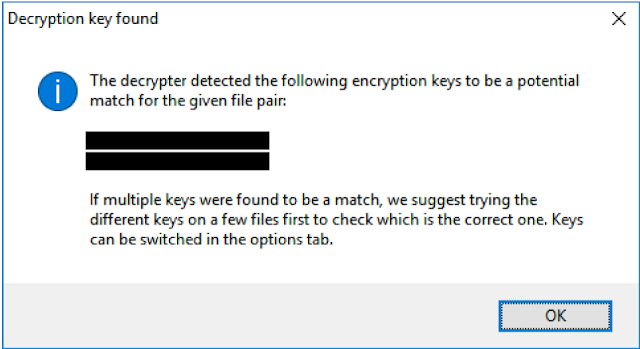

- Nella finestra successiva verrà richiesto di indicare un file criptato. Selezionare un file e cliccare su Apri per avviare il processo di recupero dei dati che può richiedere molto tempo a seconda del numero di file da analizzare e decriptare.

|

| FIG 3 - Kaspersky RakhniDecryptor, encrypted file |