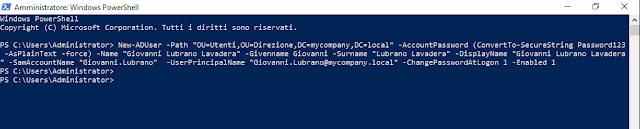

Negli articoli precedenti abbiamo visto come creare unità organizzative, account utenti, gruppi, ecc. tramite il Centro di amministrazione di Active Directory. Tutte le operazioni effettuate da tale strumento vengono eseguite tramite comandi PowerShell.

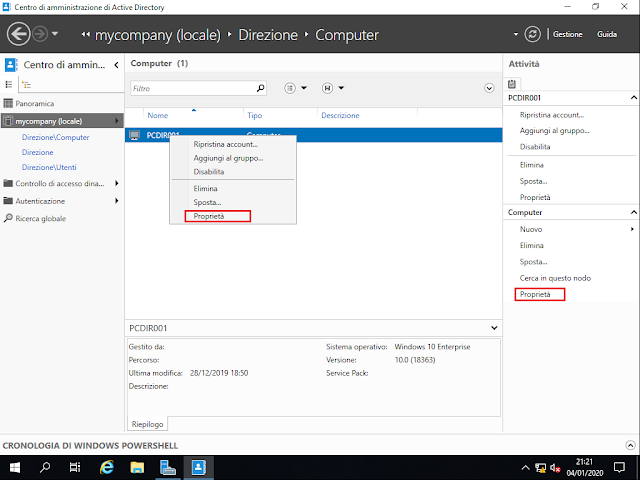

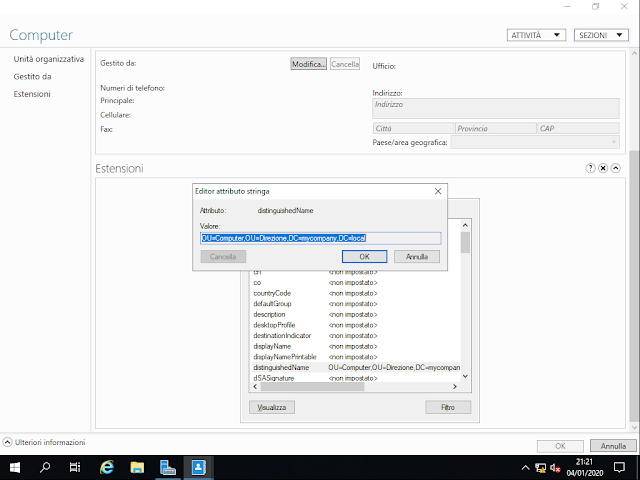

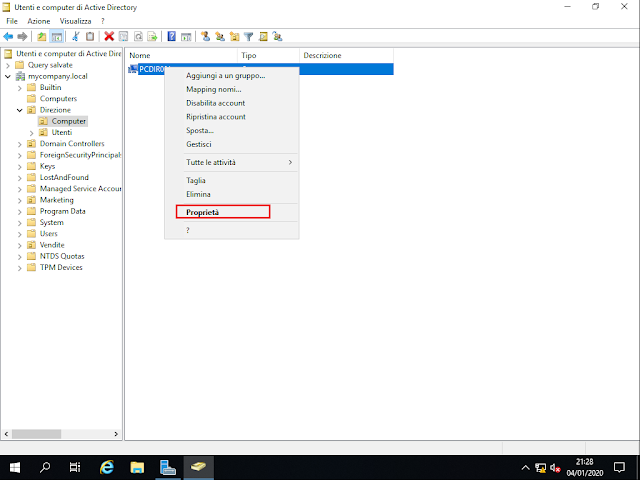

Nell'articolo Windows Server 2019: Creazione gruppi di utenti in Active Directory abbiamo visto come creare un gruppo all'interno di Active Directory tramite il Centro di amministrazione di Active Directory. Una volta creato il gruppo, per visualizzare il comando PowerShell che c'è dietro l'operazione, basta cliccare sull'apposita icona per espandere la sezione CRONOLOGIA DI WINDOWS POWERSHELL (FIG 1).

|

| FIG 1 - Centro di amministrazione di Active Directory, Cronologia di Windows PowerShell |

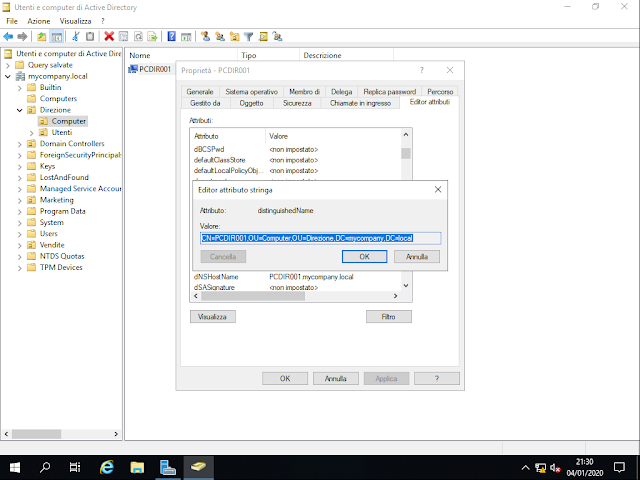

All'interno della sezione viene visualizzato il comando PowerShell eseguito per la creazione del gruppo (FIG 2).

|

| FIG 2 - Cronologia di Windows PowerShell, New-ADGroup |

Dare un occhiata alla CRONOLOGIA DI WINDOWS POWERSHELL presente nel Centro di amministrazione di Active Directory può essere utile per imparare i comandi di PowerShell e relative sintassi.

Nella parte alta della sezione CRONOLOGIA DI WINDOWS POWERSHELL ci sono diversi campi:

- Cerca. Con il campo di ricerca è possibile cercare qualsiasi cmdlet all'interno della cronologia PowerShell History. Basta digitare le prime lettere, e il riquadro restringerà i risultati della ricerca.

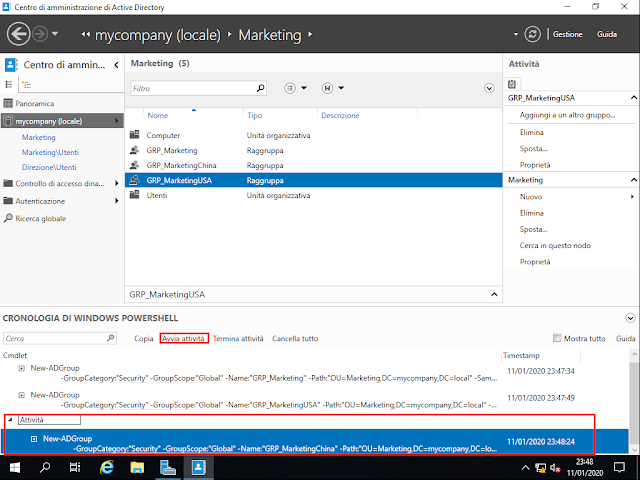

- Avvia attività e Termina attività. Per raggruppare i comandi è possibile cliccare su Avvia attività prima di effettuare qualsiasi operazione in ADAC e assegnare un nome al gruppo di comandi. Una volta eseguiti i comandi da inserire all'interno dell'attività cliccare su Termina attività. (FIG 3)

- Cancella tutto. Elimina la cronologia

- Mostra tutto. Attivando tale opzione vengono mostrate tutte le operazioni eseguite all'interno del Centro di amministrazione di Active Directory. Se deselezionata, verranno mostrate solo le operazioni che effettuano modifiche in Active Directory.

|

| FIG 3 - Cronologia di Windows PowerShell, Avvia attività |