I file interessati dal ransomware hanno le seguenti estensioni:

.3GP, .7Z, .APK, .AVI, .BMP, .CDR, .CER, .CHM, .CONF, .CSS, .CSV, .DAT, .DB, .DBF, .DJVU, .DBX, .DOCM, ,DOC, .EPUB, .DOCX .FB2, .FLV, .GIF, .GZ, .ISO .IBOOKS,.JPEG, .JPG, .KEY, .MDB .MD2, .MDF, .MHT, .MOBI .MHTM, .MKV, .MOV, .MP3, .MP4, .MPG .MPEG, .PICT, .PDF, .PPS, .PKG, .PNG, .PPT .PPTX, .PPSX, .PSD, .RAR, .RTF, .SCR, .SWF, .SAV, .TIFF, .TIF, .TBL, .TORRENT, .TXT, .VSD,.WMV, .XLS, .XLSX, .XPS, .XML, .CKP, .ZIP, .JAVA, .PY, .ASM, .C, .CPP, .CS, .JS, .PHP, .DACPAC, .RBW, .RB, .MRG, .DCX, .DB3, .SQL, .SQLITE3, .SQLITE, .SQLITEDB, .PSD, .PSP, .PDB, .DXF, .DWG, .DRW, .CASB, .CCP, .CAL, .CMX, .CR2.

A seconda della variante del ransomware ai file viene aggiunta l'estensione ".id-[id_vittima].cry" oppure ".Do_not_change_the_file_name.cryp".

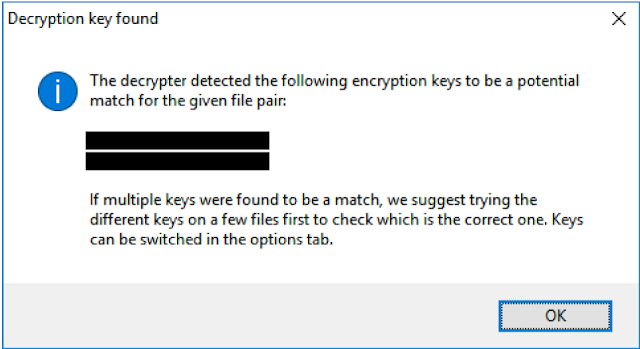

DoNotChange, per cifrare i dati, genera una chiave a 256-bit che non viene salvata in locale ma viene inviata ai server di Command and Control. Terminata la crittografia dei file viene visualizzato il messaggio di riscatto.

|

| FIG 1 - Messaggio del riscatto del ransomware DoNotChange |

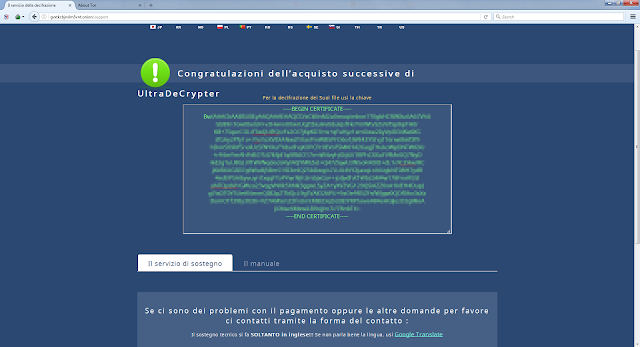

Michael Gillespie ha creato il tool DoNotChangeDecrypter per decriptare i dati cifrati dal ransomware DoNotChange. Al momento il tool funziona prevalentemente con i file con estensione ".id-[id_vittima].cry".

L'utilizzo del tool è molto semplice. Una volta scaricato da QUI, scompattarlo ed eseguirlo. Cliccare su Select Directory per selezionare la cartella o il disco contenente i file criptati quindi cliccare su Decrypt per avviare il processo.

|

| FIG 2 - DoNotChangeDecrypter |