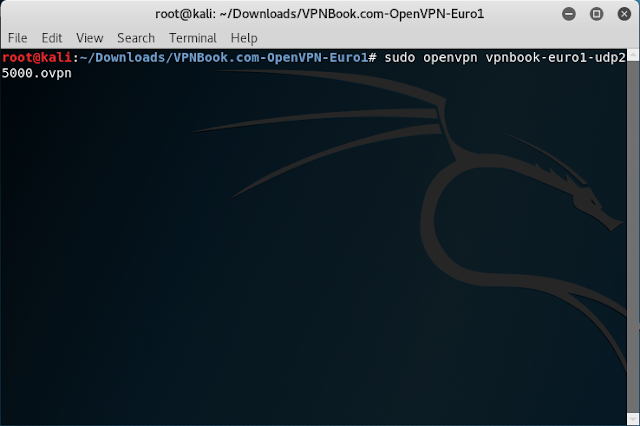

Per verificare se su propri dispositivi le richieste HTTP e quelle relative alle reti P2P soffrono di problemi di leak basta eseguire il test sui seguenti siti https://www.doileak.com e https://ipleak.net.

|

| FIG 1 - www.doileak.com |

|

| FIG 2 - ipleak.net |

WebRTC è un protocollo utilizzato dai browser per stabilire una connessione punto a punto con il server per ricevere e trasmettere stream audio/video. Questo tipo di connessioni possono bypassare il tunnel VPN (attraverso il quale passa il normale flusso dati) e svelare il reale indirizzo IP dell'utente. Anche per quanto riguarda i WebRTC leak è possibile verificare se il proprio browser è vulnerabile utilizzando il test presente su https://www.doileak.com.

Un altro tipo di leak potenzialmente pericoloso è quello che riguarda i browser di Microsoft: Internet Explorer e Edge. Tali browser, infatti, possono comunicare all'esterno informazioni sensibili come il nome utente e l'hash della password di Windows. Tali informazioni non solo facilitano la violazione dell'account, nel caso di password piuttosto semplici, tramite attacchi di brute force ma rappresentano "un'impronta digitale" che consente di tracciare l'utente anche attraverso Tunnel VPN. Per verificare questa vulnerabilità basta visitare la pagina https://msleak.perfect-privacy.com. Il sito è sicuro ma, contenendo uno script che individua ed estrae informazioni personali attraverso il browser, potrebbe essere bloccato da qualche antivirus/antimalware.

|

| FIG 3 - msleak.perfect-privacy.com |