Apocalypse è uno dei tanti ransomware in circolazione. Diffuso prevalentemente tramite email, una volta installato crea un file eseguibile nominato windowsupdate.exe in C:\Program File (x86) inoltre crea un valore Windows Update Svc all'interno della chiave di registro HKCU\Software\Microsoft\Windows\CurrentVersion\Run\ che permette al ransomware di avviarsi ogni volta che l'utente effettua il logon al sistema. Quando Apocalypse viene eseguito, provvede a cifrare tutti i file tranne i file presenti in C:\Windows e quelli aventi le seguenti estensioni: .bat, .bin, .com, .dat, .dll, .encrypted, .exe, .ini, .lnk, .msi, .sys, .tmp

Ai file cifrati viene aggiunta l'estensione .encrypted e viene creato un nuovo file dal nome <nome_file_cifrato>.How_To_Decrypt.txt contenente le istruzioni per il pagamento del riscatto. Terminata l'operazione di cifratura, Apocalypse impedisce all'utente di accedere al proprio desktop visualizzando una schermata di blocco con il seguente messaggio:

IF YOU ARE READING THIS MESSAGE, ALL THE FILES IN THIS COMPUTER HAVE BEEN CRYPTED!!

documents, pictures, videos, audio, backups, etc

IF YOU WANT TO RECOVER YOUR DATA, CONTACT THE EMAIL BELOW.

EMAIL: decryptionservice@mail.ru

WE WILL PROVIDE DECRYPTION SOFTWARE TO RECOVER YOUR FILES.

:::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

IF YOU DONT CONTACT BEFORE 72 HOURS, ALL DATA WILL BE LOST FOREVER

:::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

Recuperare i dati cifrati da Apocalypse

Liberarsi del ransomware non è difficile e, grazie ad un tool sviluppato da Fabian Wosar di Emsisoft, è possibile recuperare anche i propri file.

- Il primo passo da seguire è quello di avviare il sistema in modalità provvisoria con supporto di rete (Safe Mode with Networking).

- Una volta in modalità provvisoria possiamo disabilitare l'avvio automatico del ransomware eliminando il seguente valore all'interno del registro di sistema HKCU\Software\Microsoft\Windows\CurrentVersion\Run\Windows Update Svc oppure disabilitandolo tramite msconfig (o dalla scheda Avvio di Gestione Attività)

|

| FIG 1 - Sezione Avvio da Gestione attività |

- Scaricare il took di Emsisoft decrypt_apocalypse.exe dal seguente link http://decrypter.emsisoft.com/download/apocalypse e avviarlo

- Accettare la licenza

|

| FIG 2 - Licenza Decrypter for Apocalypse |

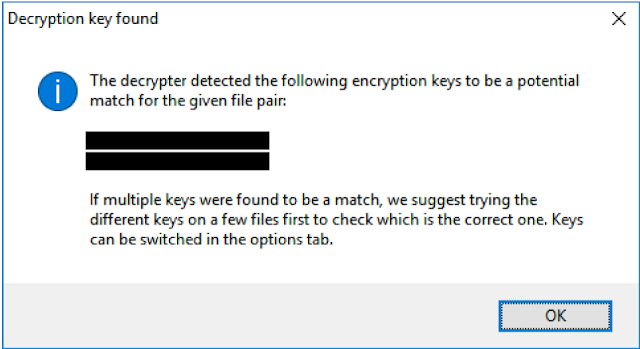

- Il tool seleziona per default la partizione C: del disco. Cliccando su Add file(s) possiamo aggiungere altre partizioni o cartelle.

|

| FIG 3 - Emsisoft Decrypter for Apocalypse |

- Quando siamo pronti basta cliccare su Decrypt. Tutti i file presenti nel disco selezionato e nelle relative sottocartelle verranno decriptati. I risultati/progressi saranno visibili dal tool all'interno della scheda Results.