La creazione di un nuovo gruppo in Active Directory è stata mostrata all'interno dell'articolo Windows Server 2022: Creazione gruppi in Active Directory. In questo articolo verranno illustrate diverse modalità per aggiungere un account utente ad un gruppo precedentemente creato.

Aggiungere account utenti ad un gruppo tramite il Centro di amministrazione di Active Directory

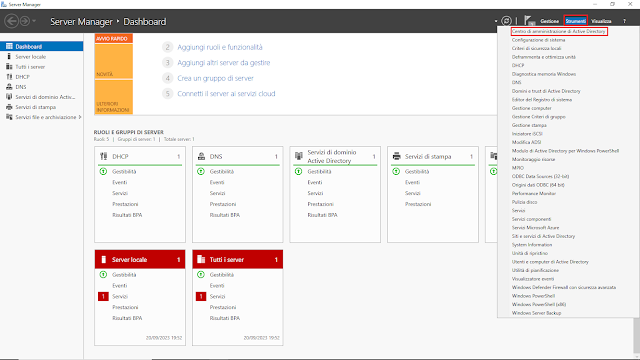

- Da Server Manager cliccare sul menu Strumenti e selezionare Centro di amministrazione di Active Directory. In alternativa premere la combinazione di tasti WIN+R, digitare dsac.exe e premere invio.

FIG 1 - Server Manager - Espandere il dominio ed individuare il gruppo su cui si intende operare (nel nostro esempio mycompany.local\Marketing\GRP_Marketing).

FIG 2 - Gruppo - Cliccare due volte sul gruppo per aprire la finestra delle proprietà.

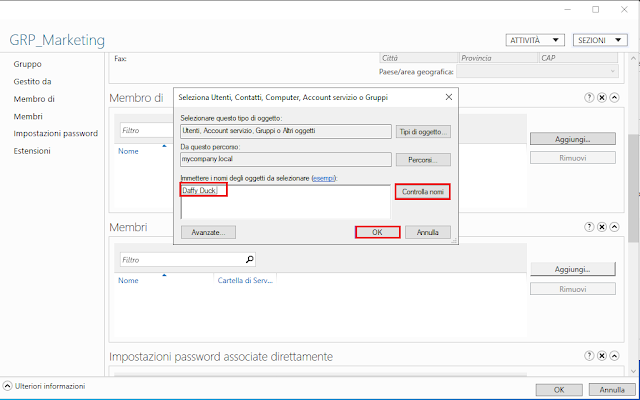

- Scorrere nella finestra fino ad individuare la sezione Membri quindi cliccare sul tasto Aggiungi.

FIG 3 - Aggiungi membri al gruppo - Nella nuova finestra di dialogo, all'interno della casella Immettere i nomi degli oggetti da selezionare, digitare il nome (o parte di esso) dell'account utente che si intende aggiungere e cliccare su Controlla nomi.

- Se l'account utente visualizzato è quello corretto cliccare su OK per completare l'operazione.

FIG 4 - Seleziona Utenti, Contatti, Computer, Account servizio o Gruppi

FIG 5 - Utente aggiunto al gruppo

- Selezionare gli account utente che si intende aggiungere al gruppo.

- Nel riquadro Attività (o cliccando con il tasto destro del mouse sugli account utente) cliccare su Aggiungi al gruppo.

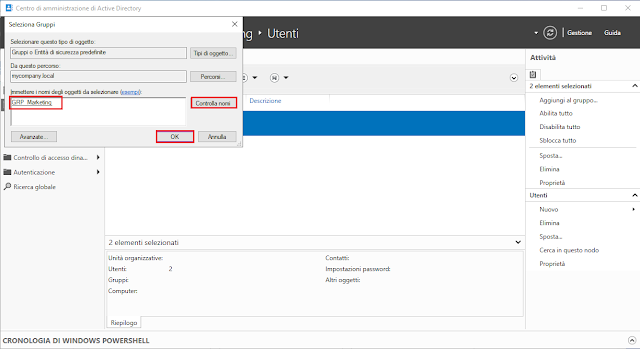

FIG 6 - Aggiungi al gruppo - Nella nuova finestra di dialogo, all'interno della casella Immettere i nomi degli oggetti da selezionare, digitare il nome (o parte di esso) del gruppo a cui si intendono aggiungere gli account utente e cliccare sul pulsante Controlla nomi.

FIG 7 - Seleziona Gruppi - Se il nome del gruppo è corretto, cliccare su OK per completare l'operazione.

Aggiungere account utente ad un gruppo tramite Utenti e Computer di Active Directory

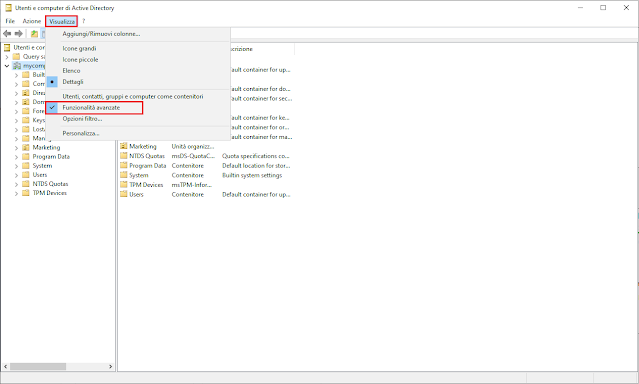

- Da Server Manager cliccare sul menu Strumenti e selezionare Utenti e Computer di Active Directory (Active Directory Users and Computers). In alternativa premere la combinazione di tasti WIN+R digitare dsa.msc e premere invio.

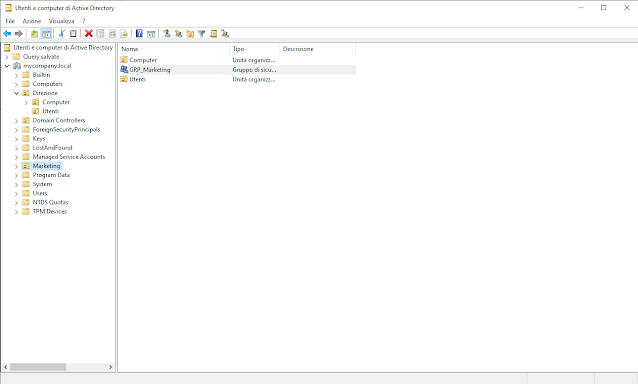

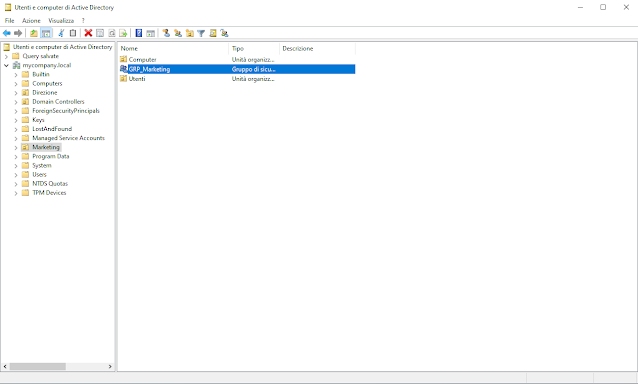

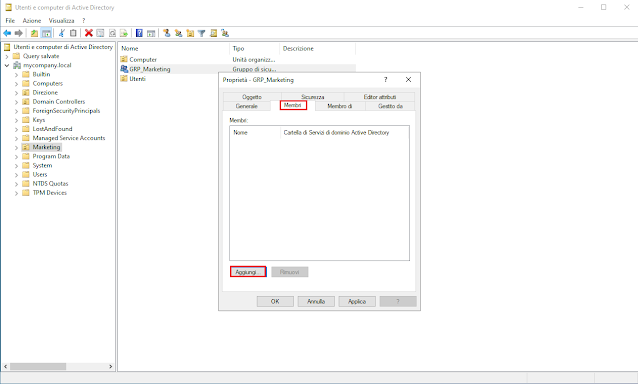

FIG 8 - Server Manager - Espandere il dominio ed individuare il gruppo su cui si intende operare (nel nostro esempio mycompany.local\Marketing\GRP_Marketing).

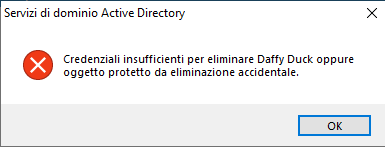

FIG 9 - Selezione gruppo in Utenti e computer di Active Directory - Cliccare due volte sul gruppo per aprire la finestra delle proprietà quindi selezionare la scheda Membri e cliccare sul tasto Aggiungi.

FIG 10 - Aggiungi membri al gruppo - Nella nuova finestra di dialogo, all'interno della casella Immettere i nomi degli oggetti da selezionare, digitare il nome (o parte di esso) dell'account utente che si intende aggiungere e cliccare su Controlla nomi.

FIG 11 - Seleziona Utenti, Contatti, Computer, Account servizio o Gruppi - Se l'account utente visualizzato è quello corretto cliccare su OK per completare l'operazione.

FIG 12 - Membri del gruppo

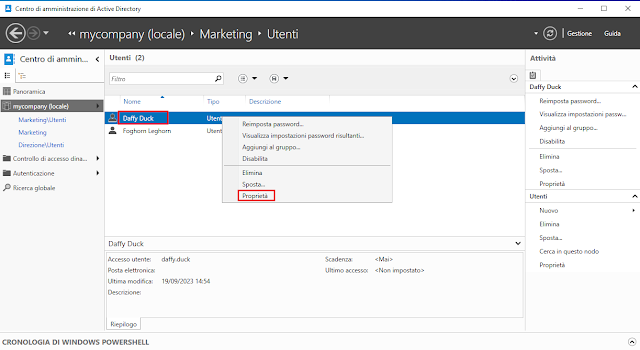

- Selezionare gli account utente da aggiungere al gruppo quindi cliccare sul pulsante Aggiungere gli oggetti selezionati a un gruppo prescelto. In alternativa, cliccarci su con il tasto destro del mouse e selezionare, dal menu contestuale, Aggiungi a un gruppo.

FIG 13 - Aggiungi a un gruppo - Nella nuova finestra di dialogo, all'interno della casella Immettere i nomi degli oggetti da selezionare, digitare il nome (o parte di esso) del gruppo a cui si intendono aggiungere gli account utente e cliccare sul pulsante Controlla nomi.

FIG 14 - Seleziona Gruppi - Se il nome del gruppo è corretto cliccare su OK per confermare l'operazione. Una nuova finestra di dialogo (FIG 15) confermerà l'avvenuta aggiunta al gruppo.

FIG 15 - Operazione di aggiunga al gruppo completata

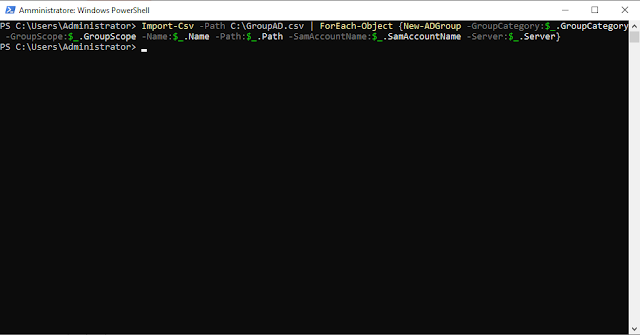

Aggiungere account utente ad un gruppo tramite PowerShell

Per aggiungere un account utente ad un gruppo tramite PowerShell dobbiamo affidarci al cmdlet Set-ADGroup.

Sintassi

La sintassi del comando è la seguente

Set-ADGroup

[-WhatIf]

[-Confirm]

[-Add <Hashtable>]

[-AuthType <ADAuthType>]

[-Clear <String[]>]

[-Credential <PSCredential>]

[-Description <String>]

[-DisplayName <String>]

[-GroupCategory <ADGroupCategory>]

[-GroupScope <ADGroupScope>]

[-HomePage <String>]

[-Identity] <ADGroup>

[-ManagedBy <ADPrincipal>]

[-Partition <String>]

[-PassThru]

[-Remove <Hashtable>]

[-Replace <Hashtable>]

[-SamAccountName <String>]

[-Server <String>]

[<CommonParameters>]

Parametri

-Add

Specifica i valori da aggiungere alla proprietà di un oggetto. Questo parametro consente di aggiungere uno o più valori ad una proprietà. Necessita del display name Lightweight Directory Access Protocol (LDAP). E' possibile specificare più valori separati da virgole e più proprietà separate da un punto e virgola.

-Add @{Attribute1LDAPDisplayName=value1, value2, ...; Attribute2LDAPDisplayName=value1, value2, ...; AttributeNLDAPDisplayName=value1, value2, ...}

-AuthType

Specifica il metodo di autenticazione. I valori accettati dal parametro sono:

-Clear

Tale parametro viene utilizzato per cancellare i valori di una o più proprietà di un oggetto. Necessita del display name Lightweight Directory Access Protocol (LDAP). E' possibile cancellare più di una proprietà passandole al parametro e separandole da virgole

-Clear Attribute1LDAPDisplayName, Attribute2LDAPDisplayName

-Confirm

Se specificato, tale parametro mostra la richiesta di conferma prima di eseguire il cmdlet.

-Credential

Specifica un'account utente che ha i permessi necessari per eseguire l'operazione. Se omesso viene considerato l'utente corrente che sta eseguendo il comando. Al parametro può essere passato il nome dell'account, come ad es. "utente01" o "Dominio\utente01" oppure può essere passato un'oggetto PSCredential generato dal cmdlet Get-Credential. Se viene specificato un'account utente verrà richiesto di inserire la password all'esecuzione del comando.

-Description

Specifica una descrizione dell'oggetto. Tale parametro imposta il valore della proprietà Description dell'oggetto.

-DisplayName

Specifica il display name dell'oggetto: imposta la proprietà DisplayName dell'oggetto.

-GroupCategory

Con questo parametro si va a specificare il tipo di gruppo. I valori accettati sono:

-GroupScope

Il parametro specifica l'ambito del gruppo. I valori accettati sono:

-HomePage

Permette di specificare l'URL della home page dell'oggetto.

-Instance

Specifica l'istanza di un oggetto di tipo gruppo da usare come template per la creazione di un nuovo gruppo. Insieme al parametro Instance non è possibile utilizzare altri parametri che modificano le proprietà dell'oggetto.

I valore accettati da questo parametro sono:

-ManagedBy

Permette di specificare l'utente o il gruppo che gestisce l'oggetto. L'utente o il gruppo può essere indicato passando al parametro:

-Partition

A tale parametro va passato il Distinguished Name (DN)di una partizione di Active Directory. Il cmdlet utilizzerà tale partizione per ricercare l'oggetto specificato dal parametro Identity.

-PassThru

Restituisce un oggetto che rappresenta l'item su cui si sta lavorando. Per impostazione predefinita, il cmdlet non genera alcun output.

-Remove

Permette di rimuovere uno o più valori di una proprietà di un oggetto specificando il display name LDAP. E' possibile rimuovere più di una proprietà separandole da un punto e virgola.

-Remove @{Attribute1LDAPDisplayName=value[]; Attribute2LDAPDisplayName=value[]}

Quando vengono utilizzati insieme i parametri Add, Replace, Clear, e Remove all'interno dello stesso comando le operazioni vengono eseguite nel seguente ordine:

Remove

Add

Replace

Clear

-Replace

Permette di specificare i valori da sostituire all'interno della proprietà di un oggetto. Per modificare la proprietà di un oggetto, va utilizzato il display name LDAP. E' possibile modificare più di una proprietà elencandole all'interno del comando separate da virgole.

-Replace @{Attribute1LDAPDisplayName=value[], Attribute2LDAPDisplayName=value[]}

-SamAccountName

Specifica il nome dell'account Security Account Manager (SAM) dell'utente, del gruppo o del computer. La lunghezza massima della descrizione è di 256 caratteri. Per questioni di compatibilità con sistemi operativi più vecchi è consigliabile creare un SamAccountName con una lunghezza non superiore ai 20 caratteri.

-Server

Permette di specificare l'istanza di Active Directory Domain Services a cui connettersi per la creazione di un nuovo gruppo.

-WhatIf

Mostra cosa accadrebbe se venisse eseguito il cmdlet. Il cmdlet non viene eseguito.

Aggiungere un'account utente al gruppo

Avviare Windows PowerShell (amministratore) ed eseguire il comando

Sintassi

La sintassi del comando è la seguente

Set-ADGroup

[-WhatIf]

[-Confirm]

[-Add <Hashtable>]

[-AuthType <ADAuthType>]

[-Clear <String[]>]

[-Credential <PSCredential>]

[-Description <String>]

[-DisplayName <String>]

[-GroupCategory <ADGroupCategory>]

[-GroupScope <ADGroupScope>]

[-HomePage <String>]

[-Identity] <ADGroup>

[-ManagedBy <ADPrincipal>]

[-Partition <String>]

[-PassThru]

[-Remove <Hashtable>]

[-Replace <Hashtable>]

[-SamAccountName <String>]

[-Server <String>]

[<CommonParameters>]

Parametri

-Add

Specifica i valori da aggiungere alla proprietà di un oggetto. Questo parametro consente di aggiungere uno o più valori ad una proprietà. Necessita del display name Lightweight Directory Access Protocol (LDAP). E' possibile specificare più valori separati da virgole e più proprietà separate da un punto e virgola.

-Add @{Attribute1LDAPDisplayName=value1, value2, ...; Attribute2LDAPDisplayName=value1, value2, ...; AttributeNLDAPDisplayName=value1, value2, ...}

-AuthType

Specifica il metodo di autenticazione. I valori accettati dal parametro sono:

- Negotiate oppure 0 (default)

- Basic oppure 1

-Clear

Tale parametro viene utilizzato per cancellare i valori di una o più proprietà di un oggetto. Necessita del display name Lightweight Directory Access Protocol (LDAP). E' possibile cancellare più di una proprietà passandole al parametro e separandole da virgole

-Clear Attribute1LDAPDisplayName, Attribute2LDAPDisplayName

-Confirm

Se specificato, tale parametro mostra la richiesta di conferma prima di eseguire il cmdlet.

-Credential

Specifica un'account utente che ha i permessi necessari per eseguire l'operazione. Se omesso viene considerato l'utente corrente che sta eseguendo il comando. Al parametro può essere passato il nome dell'account, come ad es. "utente01" o "Dominio\utente01" oppure può essere passato un'oggetto PSCredential generato dal cmdlet Get-Credential. Se viene specificato un'account utente verrà richiesto di inserire la password all'esecuzione del comando.

-Description

Specifica una descrizione dell'oggetto. Tale parametro imposta il valore della proprietà Description dell'oggetto.

-DisplayName

Specifica il display name dell'oggetto: imposta la proprietà DisplayName dell'oggetto.

-GroupCategory

Con questo parametro si va a specificare il tipo di gruppo. I valori accettati sono:

- Distribution oppure 0

- Security oppure 1

-GroupScope

Il parametro specifica l'ambito del gruppo. I valori accettati sono:

- DomainLocal o 0

- Global o 1

- Universal o 2

-HomePage

Permette di specificare l'URL della home page dell'oggetto.

-Instance

Specifica l'istanza di un oggetto di tipo gruppo da usare come template per la creazione di un nuovo gruppo. Insieme al parametro Instance non è possibile utilizzare altri parametri che modificano le proprietà dell'oggetto.

I valore accettati da questo parametro sono:

- Distinguished Name

- GUID (objectGUID)

- Security Identifier (ObjectSid)

- SAM account name (SAMAccountName)

-ManagedBy

Permette di specificare l'utente o il gruppo che gestisce l'oggetto. L'utente o il gruppo può essere indicato passando al parametro:

- Distinguished name;

- GUID (objectGUID)

- Security identifier (objectSid)

- SAM account name (sAMAccountName)

-Partition

A tale parametro va passato il Distinguished Name (DN)di una partizione di Active Directory. Il cmdlet utilizzerà tale partizione per ricercare l'oggetto specificato dal parametro Identity.

-PassThru

Restituisce un oggetto che rappresenta l'item su cui si sta lavorando. Per impostazione predefinita, il cmdlet non genera alcun output.

-Remove

Permette di rimuovere uno o più valori di una proprietà di un oggetto specificando il display name LDAP. E' possibile rimuovere più di una proprietà separandole da un punto e virgola.

-Remove @{Attribute1LDAPDisplayName=value[]; Attribute2LDAPDisplayName=value[]}

Quando vengono utilizzati insieme i parametri Add, Replace, Clear, e Remove all'interno dello stesso comando le operazioni vengono eseguite nel seguente ordine:

Remove

Add

Replace

Clear

-Replace

Permette di specificare i valori da sostituire all'interno della proprietà di un oggetto. Per modificare la proprietà di un oggetto, va utilizzato il display name LDAP. E' possibile modificare più di una proprietà elencandole all'interno del comando separate da virgole.

-Replace @{Attribute1LDAPDisplayName=value[], Attribute2LDAPDisplayName=value[]}

-SamAccountName

Specifica il nome dell'account Security Account Manager (SAM) dell'utente, del gruppo o del computer. La lunghezza massima della descrizione è di 256 caratteri. Per questioni di compatibilità con sistemi operativi più vecchi è consigliabile creare un SamAccountName con una lunghezza non superiore ai 20 caratteri.

-Server

Permette di specificare l'istanza di Active Directory Domain Services a cui connettersi per la creazione di un nuovo gruppo.

-WhatIf

Mostra cosa accadrebbe se venisse eseguito il cmdlet. Il cmdlet non viene eseguito.

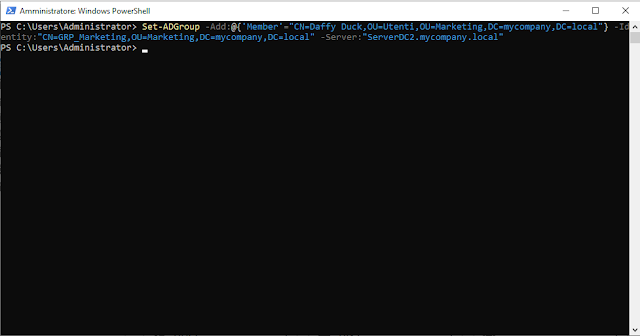

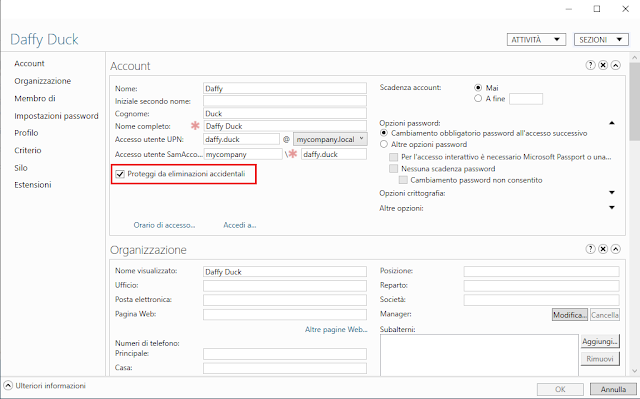

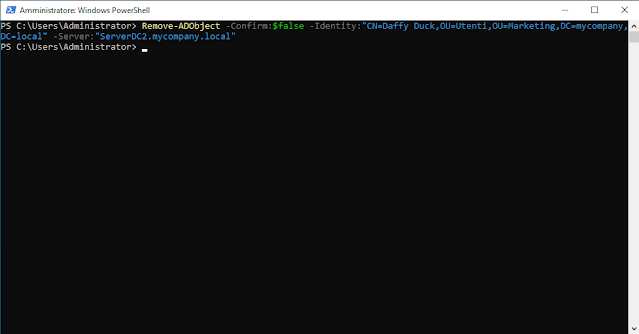

Aggiungere un'account utente al gruppo

Avviare Windows PowerShell (amministratore) ed eseguire il comando

Set-ADGroup -Add:@{'Member'="CN=Daffy Duck,OU=Utenti,OU=Marketing,DC=mycompany,DC=local"} -Identity:"CN=GRP_Marketing,OU=Marketing,DC=mycompany,DC=local" -Server:"ServerDC2.mycompany.local"

Ovviamente il comando va adattato in base al proprio dominio, nome dell'account utente, OU e al nome del gruppo.